視覚復号型秘密分散法を用いたパスワードの分散管理の提案

Visual Secret Sharing Schemes for Passwords

1. はじめに

視覚復号型秘密分散法とは,1979年にShamir [1]が提案した秘密分散法を画像に応用した手法であり,1994年にNaorとShamir [2]が提案している.この手法では,秘密にしたい画像を複数枚のシェアと呼ばれる画像に分散処理し,そのシェア画像単体からでは元の秘密の画像は分からないが,秘密情報の復元時に複雑な計算なしにあらかじめ定められたしきい値以上のシェア画像を重ね合わせることのみにより,元の秘密の画像を復元することのできる秘密情報の分散管理手法である.

視覚復号型秘密分散法の応用として,2001年に複数の機密画像を埋め込み可能なグラフタイプ視覚復号型秘密分散法の拡張を須賀等が提案している[3].須賀らの手法では,2枚のシェアを重ね合わせたときに,シェアの距離により復元される秘密の画像が異なるような視覚復号型秘密分散法を実現している.また,2019年には高澤らが三次元情報に対するセキュリティやプライバシー保護の観点から三次元画像に対して,視覚復号型秘密分散法で分散し,ホログラフィを利用して復元する手法を提案している[4].

一方,現在の認証システムではパスワードを利用した認証手法が世の中では主流となっており,1人のユーザは複数のパスワードを管理することがほとんどであるが,複数のアカウントに同一のパスワードを設定してしまうことも少なくない.その人間の性質を利用し,セキュリティが脆弱なサイトをハッキングして不特定多数のIDとパスワードを入手することで別のサービスに対して不正アクセスを行うパスワードリスト攻撃が存在する.この攻撃に対応するために,利用サービスごとに異なるIDとパスワードを設定することが推奨されている.しかしながら,利用するサービスごとに異なるIDとパスワードを設定することは利用サービスの多い利用者からすると管理に労力を要する.一般的なところでも,免許証,マイナンバーカード,銀行,クレジットカードやメールアドレスなど1人で5つ以上のアカウントの管理を日常的に行う必要がある.

複数のパスワードを管理するためのツールとして,1Password [5],LastPass [6],True Key [7],Trend Microパスワードマネージャー[8],Microsoft Authenticator [9],ノートンパスワードマネージャー[10]などが存在し,それらのツールにおいてもマスターパスワードと呼ばれるパスワードが必要となる.また,マスターパスワードのほかに指紋などのバイオメトリクスを使用できるツールも存在するが,バイオメトリクスが使用できない場合は,結局パスワードを使用するため,パスワードの管理は必須となる[11], [12].2016年に八木と田中がパスワードマネージャーのセキュリティを向上するための手法を提案している[13].この手法では,パスワードマネージャーのマスターパスワード認証の処理の後に,過去のレスポンスからリスクの点数付けによって生成されるチェック基準となるリスクしきい値を今回のレスポンスが超えていないか判断するチェック処理を追加し,しきい値を超えていた場合はPINなどの別の追加認証をさせることでセキュリティを向上させている.

2015年に視覚復号型秘密分散法を個人認証に適用した個人認証手法を大岡と稲葉が提案している[14].また,2017年に大岡と稲葉の手法を改良したスマートフォンを用いる手法を水野と稲葉が提案している[15].大岡と稲葉の手法では,PINによるサーバーへのログイン等に用いる認証を目的としており,利用者は透明なシートに印刷された鍵となるシェア画像を保持し,認証時にサーバーに保存された10枚の対となるシェア画像の中からランダムに選ばれた4枚がPCの画面に表示され,それぞれに鍵となるシェアと重ねることで認証に利用するPINを復元することができるという手法となっている.また,水野と稲葉の手法では,透明なシートではなくスマートフォンの利用へ変更することでより利便性を高めている.そして,Awanoも同2017年にパスワードによるサーバーへのログイン等に用いる認証を目的として,サーバー上でシェア画像を生成し,スマートフォンなどのデジタルデバイス上でシェア画像を復元するシステムを検討し,デジタルデバイス上でシェア画像を自動認識し,復元することが可能な手法を提案している[16].Awanoの手法では,鍵となるシェア画像を利用することは大岡と稲葉の手法と同じであるが認証時に使用する復元用のシェア画像を利用者からのリクエスト時に都度生成していることが違いである.しかしながら,どちらの手法でも1つの鍵となるシェア画像では1回に1文字しか復元できないため,パスワードなどに適用する場合にはパスワードの長さ分だけ復元処理を繰り返すため,復元処理に時間がかかり,また,安全性にも問題がある.

一方,秘密情報の復元にスマートフォンを用いる手法[14]-[16]では,2枚のシェア画像を重ねるというOR演算で秘密情報を復元しているが,視覚復号型秘密分散法には重ねるシェア画像が多くなると復元した画像が暗くなってしまうという課題もある.この課題を解決するために,近年では,復元にXOR演算を用いる手法やOR演算とXOR演算のどちらでも復号できる柔軟な復元手法を提案した研究[17],また,これを拡張しスマートフォン上で複数の秘密画像をまとめて扱うことを可能とした研究[18]が提案されている.また,視覚復号型秘密分散法にステガノグラフィと多要素認証を組み合わせることで,従来のパスワード認証に代わる認証システムを提案している研究[19]も登場している.さらに,QRコードと視覚復号型秘密分散法を組み合わせた手法について利点や課題を明らかにした論文[20]などもある.

本研究では,利用者が管理するマスターパスワードの管理を目的として,OHPシートやスマートフォンを利用した視覚復号型秘密分散法によるパスワードの分散管理手法を提案し,その実現可能性を評価する.提案手法では,パスワードを(2, 2)しきい値視覚復号型秘密分散法で分散し,シェア画像の1枚は紙に印刷して職場や家に保管し,もう一方のシェア画像はOHPシートやスマートフォンなどで保管して分散管理する.そして,紙に印刷しているシェア画像とOHPシートやスマートフォンなどで保管しているシェア画像を重ねて復元したパスワードを利用することでパスワードを安全に管理することができる.秘密情報の復元にスマートフォンを用いる従来の手法[14]-[16]では,復元が文字単位で行われるのに対し,提案手法では,OHPシートの重ね合わせ,あるいは,スマートフォンのカメラ機能のみで,パスワード全体を1度に復元できる点が特徴である.

2. 準備

2.1 秘密分散法

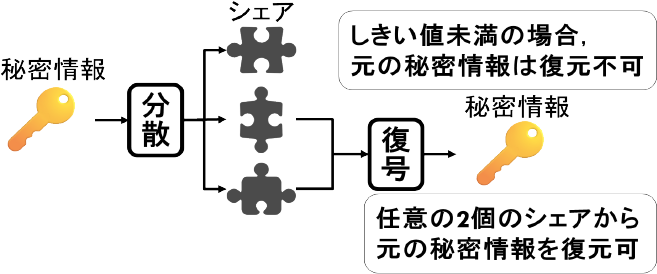

Shamirの提案した(k, n)しきい値法とは,秘密情報をn個のシェアに分割し,n個のうち任意のk個のシェアを集めることにより秘密情報を復元することができる手法であり,k-1個のシェアからは元の秘密情報がまったく得られないという秘密情報の分散管理手法である.(2, 3)しきい値法の場合,秘密情報を3個のシェアに分割し,3個のうち任意の2個のシェアを集めることで,秘密情報を復元することが可能である(図1).

Fig. 1 Example of (2, 3) threshold secret sharing scheme.

2.2 視覚復号型秘密分散法

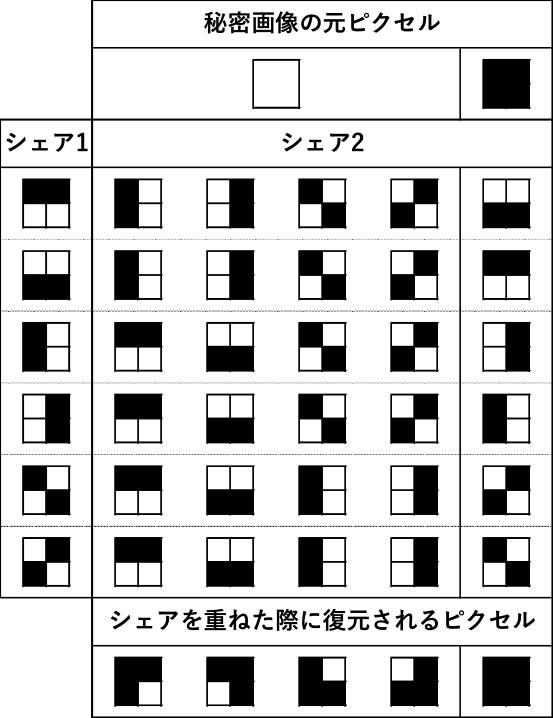

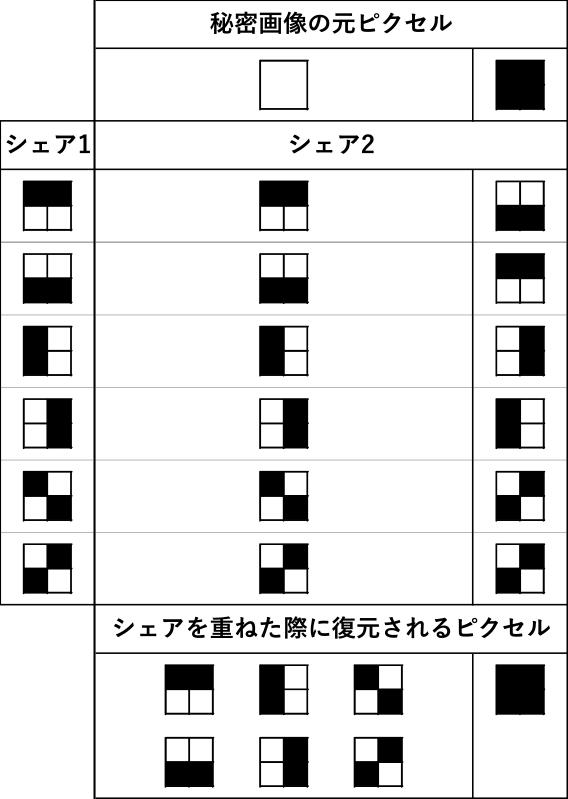

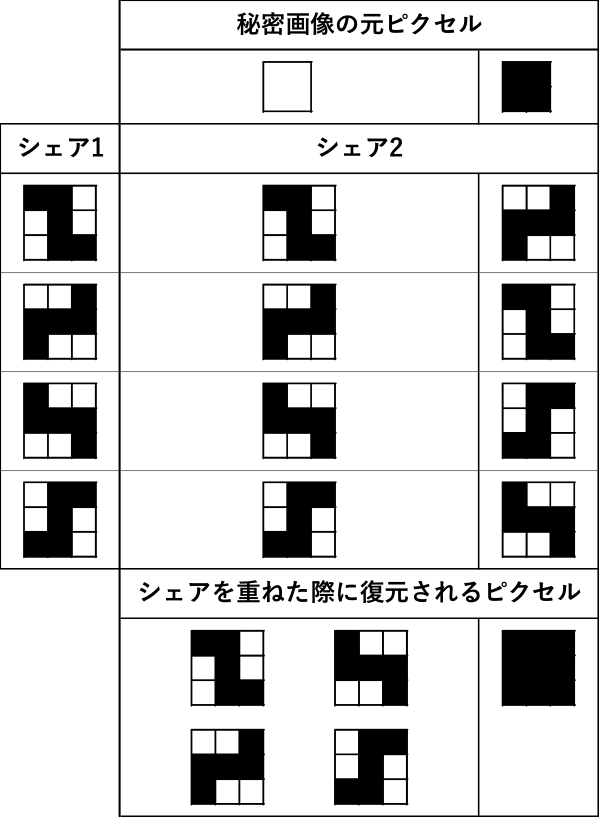

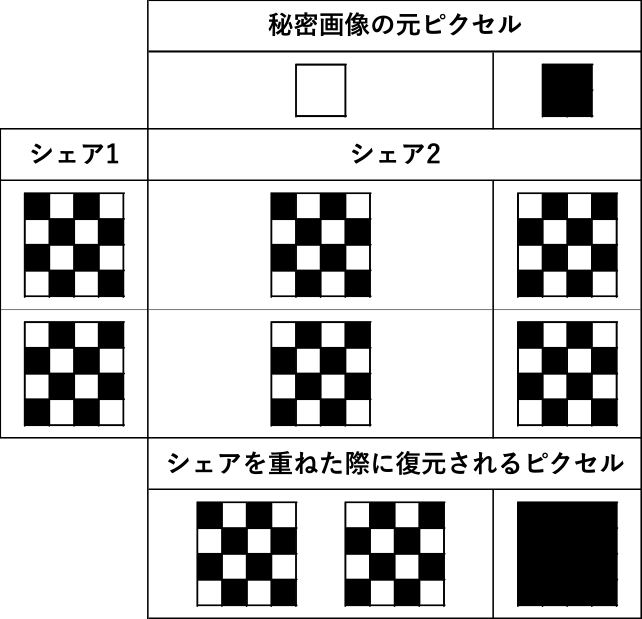

視覚復号型秘密分散法では,画像データに秘密分散法を適用する.一般的な(2, 2)しきい値視覚復号型秘密分散法の場合,秘密画像データの1ピクセルを4分割し,シェア画像を重ねたときにOR演算により,秘密画像データの元ピクセルが黒であったら4つの黒ピクセルになり,白であったら3つの黒ピクセルと1つの白ピクセルになるようにシェア画像を定めて濃淡差を表現している(表1).(2, 2)しきい値視覚復号型秘密分散法の例を図2に示す.

Table 1 Combination of share for (2, 2) threshold visual secret sharing scheme.

Fig. 2 Example of (2, 2) threshold visual secret sharing scheme.

2.3 従来研究

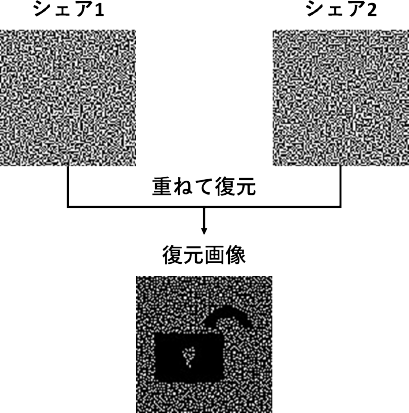

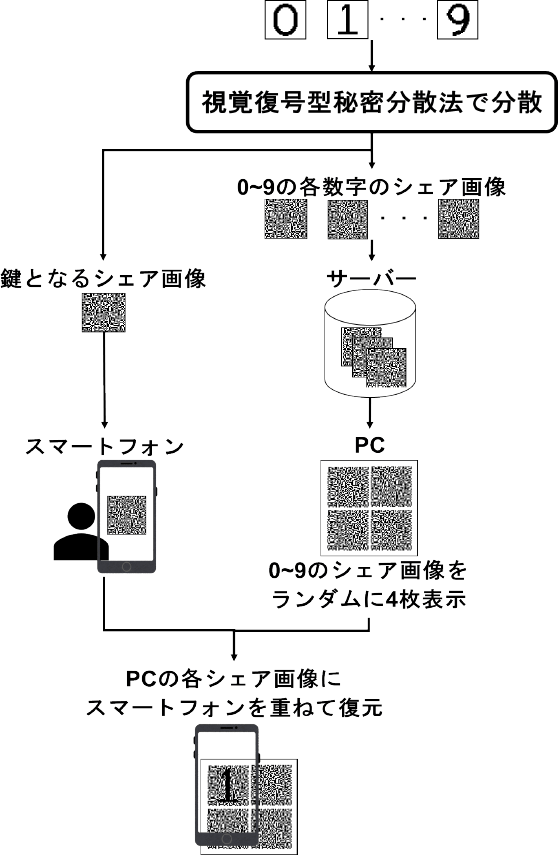

大岡と稲葉の手法[14]では,鍵となる1枚のシェア画像とその鍵のシェア画像と対になる0~9の数字を秘密分散した10枚のシェア画像を生成し,サーバーに保存する.この手法で作成された0~9の数字のシェア画像は鍵のシェア画像とのみ復元可能な(2, 2)しきい値法になっており,鍵となるシェア画像と0のシェア画像を重ね合わせれば0が復元され,鍵となるシェア画像と1のシェア画像を重ね合わせれば1が復元されるというように1枚の鍵となるシェア画像を何度も利用する特殊な分散手法を用いている.

この手法は,鍵となるシェア画像を透明なシートに印刷し,PINを用いた認証の際にPCの画面にサーバーに保存された10枚のシェア画像の中からランダムに選ばれた4桁のPINに対応する4枚の数字のシェア画像を表示し,鍵となるシェア画像を4回数字のシェア画像に重ねることで4桁のPINを復元することができるという手法となっている.また,水野と稲葉の手法[15]では,透明なシートではなくスマートフォンのカメラ機能を用いてスマートフォンの画面に鍵となるシェア画像を表示することで利便性を高めている(図3).

Fig. 3 Generation and recovery of share images using the Ooka and Inaba method.

大岡と稲葉の手法では,各数字のシェア画像の生成時に1枚の鍵となるシェア画像を複数回利用している.この場合,PCに表示される4枚のシェア画像は,表1より復元して白となる部分は4つのパターンからランダムに選ばれるのに対し,復元して黒となる部分はすべて同じパターンのピクセルとなっている.このため,2枚のシェア画像を重ねた場合,復元すると両方とも黒となる部分は,2つの黒ピクセルと2つの白ピクセルとなり,他の部分と比べて白ピクセルの割合が多くなり,文字が重なっている部分が漏洩してしまう.

Awanoの手法[16]では,パスワードでのサーバーへのログイン等に用いる認証を行うために,数字だけでなく英字の大文字と小文字,記号も利用可能である.しかし,1回に1文字しか復元できないため,パスワードなどに適用する場合にはパスワードの長さ分だけ復元処理を繰り返すため,復元処理に時間がかかる.

2.4 パスワード管理ツール

ユーザ認証には,パスワードのみを用いる手法だけではなく,パスワードと他の要素を組み合わせた2要素認証や指紋などのバイオメトリクスを使用する手法も存在するが,バイオメトリクス認証でも指紋などが使用できない場合は,パスワードを使用するシステムが多くパスワードの管理は非常に重要な問題である.

パスワード管理ツールは,複数のパスワードを安全に保存し,自動入力やパスワード生成などをサポートするツールであり,これにより,強力なパスワードを使用しながらも,管理の手間を減らすことができる.パスワード管理ツールには「マスターパスワード」という,1つの強力なパスワードを設定する必要があり,ツールにアクセスするための唯一のパスワードとなるため,8文字以上で大文字・小文字・数字・記号を含めた推測されにくいフレーズを使用することが推奨されている.

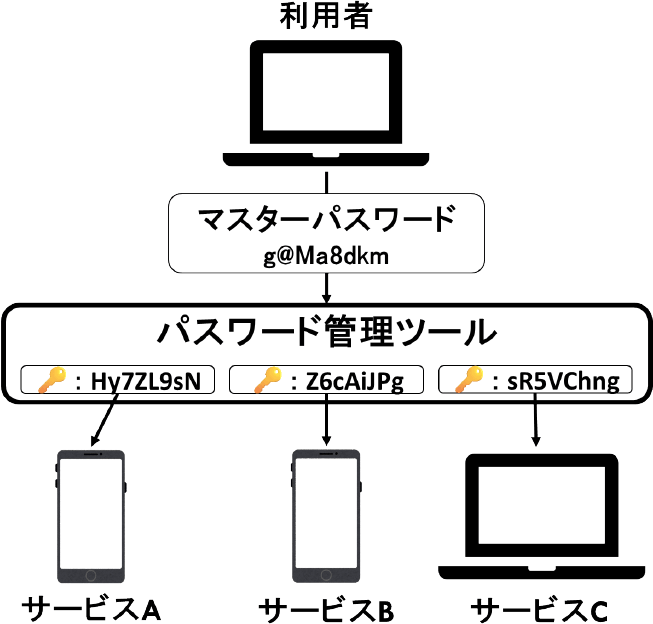

パスワード管理ツールの一般的な使い方は,使用しているWebサイトやアプリのログイン情報(ID/パスワード)をブラウザやスマートフォンアプリと連携してパスワード管理ツールに自動保存しておき,ログイン画面で自動入力することで,パスワードを手動で入力する手間を減らしている.このため,複雑で安全なパスワードを暗記することなしに一元管理できるというメリットがある.一方,パスワード管理ツール自体のマスターパスワードを忘れてしまうとすべてのパスワードを利用できなくなってしまうため,マスターパスワードの保管は非常に重要な問題となる.図4にパスワード管理ツールの利用例を示す.

Fig. 4 Examples of password management tools.

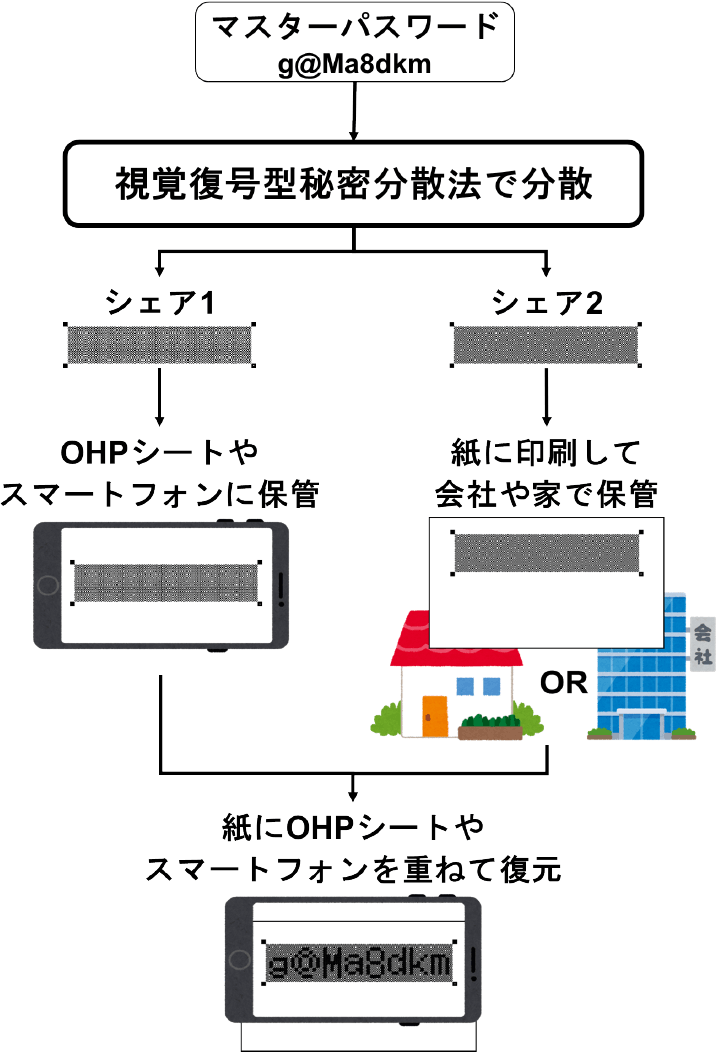

このため,本研究ではマスターパスワードの分散管理に視覚復号型秘密分散法を用いる手法を提案し,その実現可能性を評価する.提案手法では,マスターパスワードを(2, 2)しきい値視覚復号型秘密分散法で分散し,シェア画像の1枚は紙に印刷して職場や家に保管し,もう一方のシェア画像はOHPシートやスマートフォンなどで保管して分散管理し,マスターパスワードを利用する際に紙に印刷しているシェア画像とOHPシートやスマートフォンなどで保管しているシェア画像を重ねて復元したパスワードを利用することで利用者のパスワードを安全に管理することができる.視覚復号型秘密分散法でのパスワード分散と分散したパスワードの利用例を図5に示す.

Fig. 5 Examples of password distributed management.

3. 提案手法

3.1 目的

提案手法では,パスワードを(2, 2)しきい値視覚復号型秘密分散法で分散し,シェア画像の1枚は紙に印刷して職場や家に保管し,もう一方のシェア画像はOHPシートやスマートフォンなどで保管して分散管理する.そして,紙に印刷しているシェア画像とOHPシートやスマートフォンなどで保管しているシェア画像を重ねて復元したパスワードを利用することでパスワードを安全に管理することができる.これにより,利用者がマスターパスワードとして複雑なパスワードを覚えるのが難しいという問題を解決している.また,従来手法では,パスワードの復元が文字単位で行われるのに対し,提案手法では,パスワード全体を1度に復元できる点が特徴である.

3.2 フォント

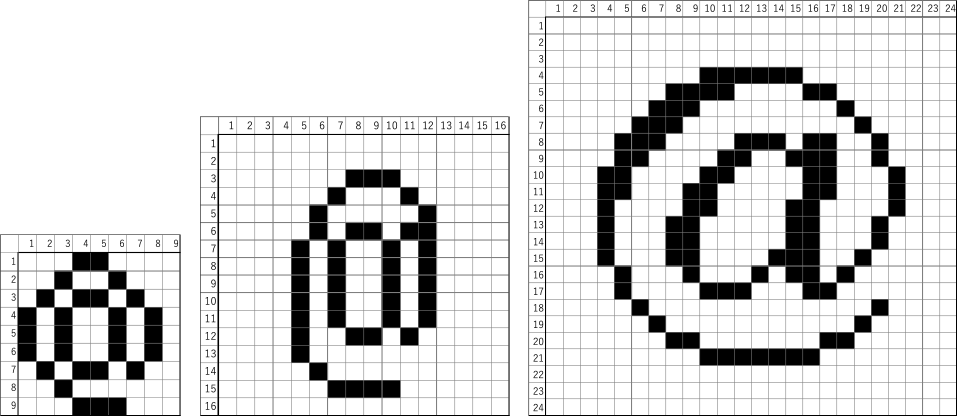

初めに,パスワードを視覚復号型秘密分散法で分散して保管するにあたり,秘密画像として埋め込むパスワードのビットマップフォントのボディサイズ(1文字を構成する最大ドット数)を選定する.視覚復号型秘密分散法では,画像データ各ピクセルに対して秘密分散法を適用する.このため,本研究では,ビットマップフォントを使用する.最小のビットマップフォントは,ボディサイズが4×4から存在するが,英字の大文字と小文字の区別が困難であり,パスワードとして利用することを考えると英字の大文字と小文字の区別がつきやすく,記号を表現できることが最低限求められる.このため,本研究で評価を行うボディサイズは,記号のなかでも複雑な「@」を表現することのできる9×9のボディサイズを最小のボディサイズとして採用し,9×9より大きく半角全角を表現できるようになる16×16とさらに大きく滑らかに文字を表現できる24×24のボディサイズの3種類を採用する.したがって,本研究では,ボディサイズが9×9,16×16,24×24の3種類の文字列で視覚復号型秘密分散法を行った際の復元パスワードの読み取りやすさについて評価を行う.図6に各ボディサイズで「@」を表現した際のイメージを示す.

Fig. 6 Body size 9×9, 16×16, 24×24 “@”.

本研究で分散管理するマスターパスワードについては,利用者がアプリ上でパスワードの長さを入力し,英数記号の種類を選択することで,ランダムな文字列のパスワードが生成され,生成されたパスワードを基にシェア画像を生成することを想定しているが,一般的なパスワード管理ツールのマスターパスワードの文字数は,

- ・ノートンパスワードマネージャー:8文字以上[10]

- ・1Password:10文字以上[21]

- ・LastPass:12文字以上[22]

- ・True Key:8文字以上[23] [24]

- ・Trend Microパスワードマネージャー:8~48文字[25]

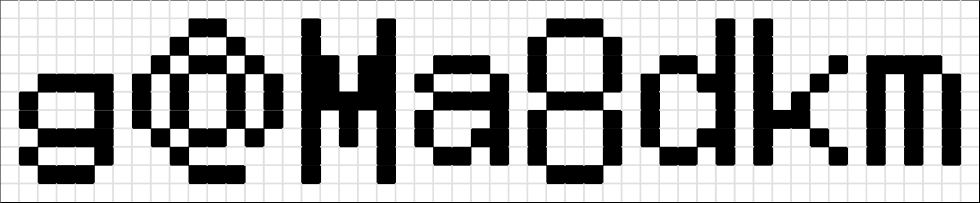

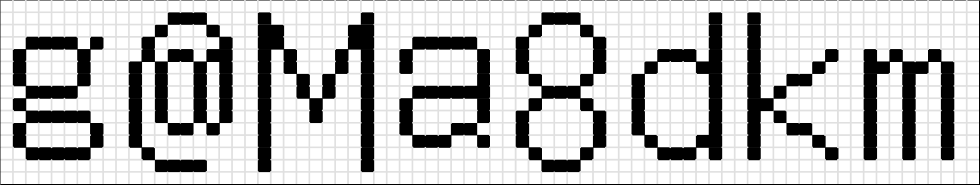

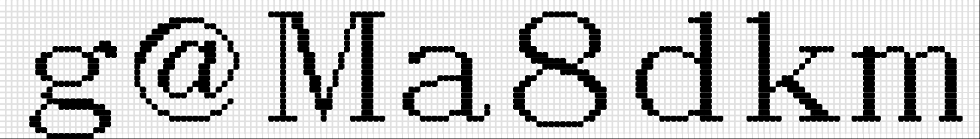

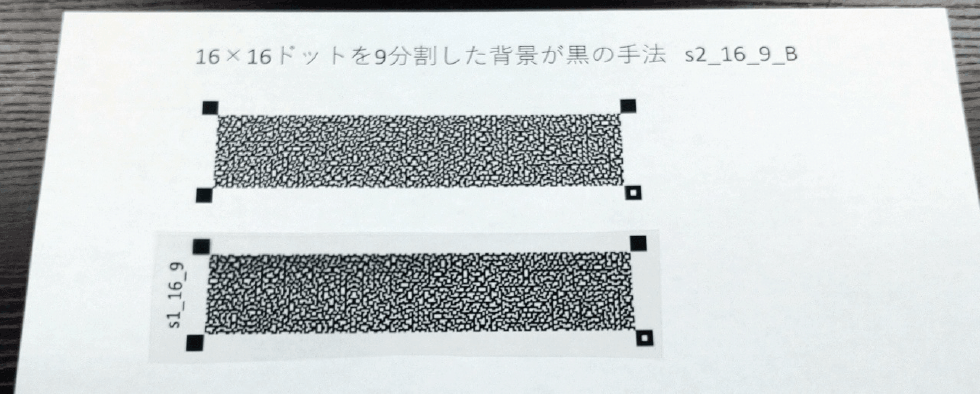

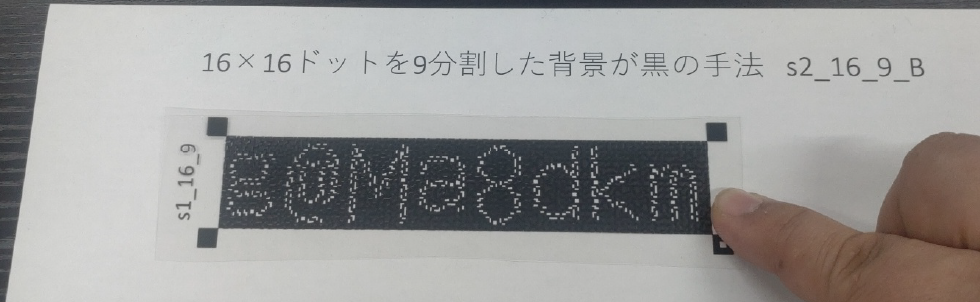

となっており,本研究では評価対象のパスワード長をパスワード管理ツールの設定最小文字数として多く採用されている8文字と定め,埋め込むパスワードは数字・英字大文字・英字小文字・記号から構成される「g@Ma8dkm」とし,視覚復号型秘密分散法によるマスターパスワードの分散管理の実現可能性を評価する.図7–9に本研究で視覚復号型分散法を適用して分散するパスワードの画像を示す.

Fig. 7 Password (body size 9×9).

Fig. 8 Password (body size 16×16).

Fig. 9 Password (body size 24×24).

3.3 分散手法

このパスワードに適用する視覚復号型秘密分散法は,2.2で示した一般的な4分割ではなく,復元時の文字列が見やすくなるように濃淡差がなるべく大きくするため,秘密画像データの元ピクセルが黒であったら4つの黒ピクセル,白であったら2つの黒ピクセルと2つの白ピクセルになる組み合わせにする(表2).また,分割数が増えた場合に復元にどのぐらいの影響があるのかを見るために,秘密画像データの元ピクセルが黒であったら9つの黒ピクセル,白であったら5つの黒ピクセルと4つの白ピクセルになる組み合わせとなる9分割(表3)と秘密画像データの元ピクセルが黒であったら16つの黒ピクセル,白であったら8つの黒ピクセルと8つの白ピクセルになる組み合わせとなる16分割(表4)の2種類を加えた計3種類で評価を行う.このように,濃淡差が大きく,かつ,出現するパターンに偏りがない分散手法が本研究の特徴と言える.さらに,本研究では,復元するものが文字であるという点から白と黒を反転していても読み取とることができると考え,表2–4のシェア2のシェアパターンの選び方を白と黒で逆にし,秘密情報を白,背景を黒で復元するといった場合(以降,色反転と呼ぶ)の復元パスワードの読み取りへの影響についても評価する.この点も本研究の特徴であると言える.

Table 2 Combination of 4-block share.

Table 3 Combination of 9-block share.

Table 4 Combination of 16-block share.

3.4 復元手法

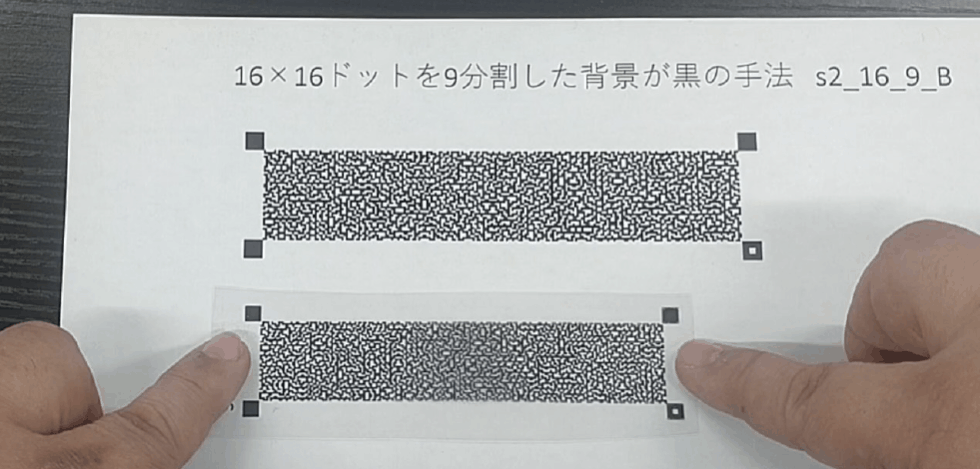

本研究では,2.4で述べたようにマスターパスワードを(2,2)しきい値視覚復号型秘密分散法で分散し,シェア画像の1枚(以降,シェア1と呼ぶ)をOHPシートやスマートフォンなどで保管し,もう一方のシェア画像(以降,シェア2と呼ぶ)を紙に印刷して職場や家で保管し分散管理し,マスターパスワードを利用する際にはOHPシートまたはスマートフォンで保管しているシェア1と紙に印刷しているシェア2を重ねて復元したマスターパスワードを利用することを想定している.また,シェア2を紙に印刷するのではなくPCのストレージやオンラインストレージに格納してPCの画面から読み込むことも想定している.

本研究では,四隅に認識用の四角形のマークを付与し,自動でシェア画像を重ねる際のシェア画像の認識位置の特定に利用することで,複雑な処理を行うことなく,重ねることが可能である.また,特別な計算が不要であるという視覚復号型秘密分散の利点を損なわないために,重ね合わせる際にも画像補正といったことは行わず,スマートフォンのカメラ機能でシェア画像をそのままスマートフォンの画面に表示している画像に重ね合わせる.そして,この四隅の四角形は手動で重ねる際の位置合わせの補助としても利用することが可能である.

分散管理手法については,安全性だけではなく,利用者の安心感も考慮し,以下の5通りで実現可能性を評価する.なお,本研究では1250万画素のカメラを備えた1612×720ピクセル・269 ppiで画面サイズが6.6インチのモトローラ社製のスマートフォンmoto g24 [26]を使用している.

①シェア1をOHPシートにシェア2と同じ大きさで印刷したもの【OHP大】

A4用紙に四隅にある四角形も含めて幅122 mmでシェア2を印刷し,シェア1はシェア2と同じ大きさでOHPシートに印刷する(図10).シェア1をシェア2に直接重ねることで復元する(図11).

Fig. 10 Share1 and share2 of OHP large.

Fig. 11 Recovery process in case of OHP large.

②シェア1をOHPシートにシェア2の84.5%で印刷したもの【OHP小】

紙に印刷したシェア2は①と同じものを使い,シェア1はシェア2の84.5%でOHPシートに印刷する(図12).シェア1をシェア2に空中で重ねることで復元する(図13–14).

Fig. 12 Share1 and share2 of OHP small.

Fig. 13 Recovery process in progress on OHP small.

Fig. 14 Recovery process in case of OHP small.

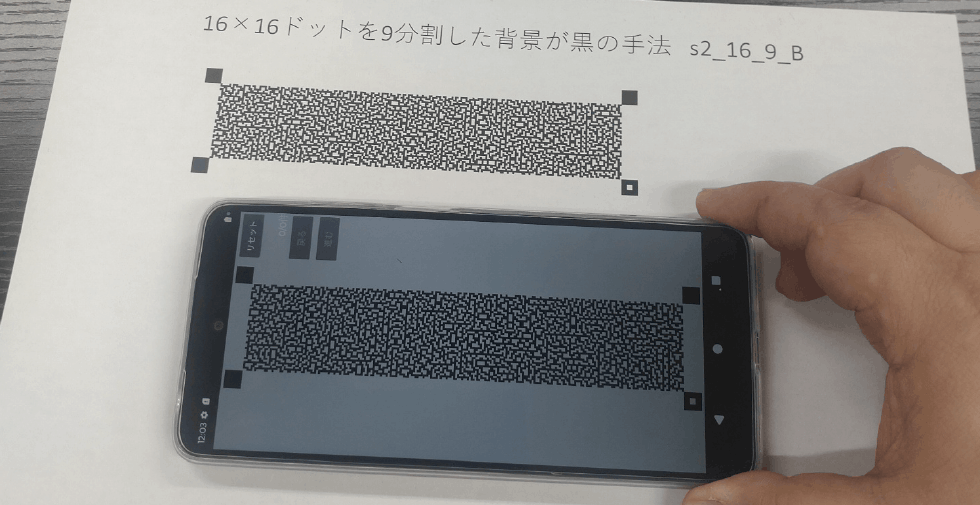

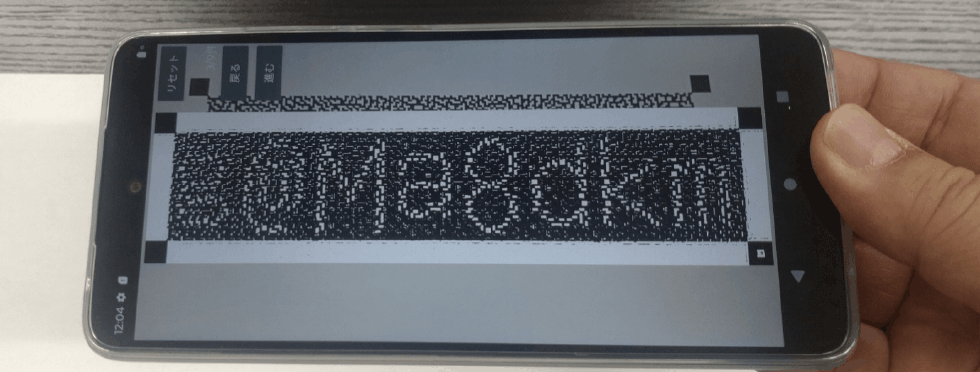

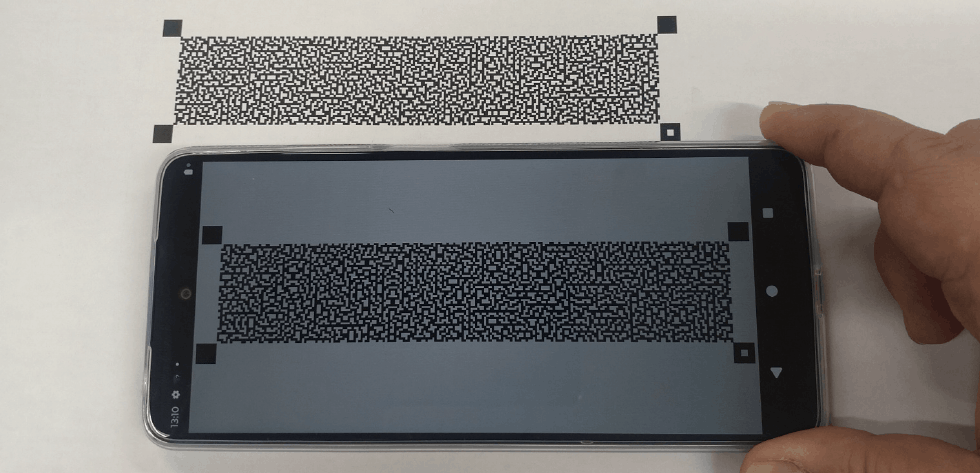

③シェア1をスマートフォンの画面に表示し,シェア2を自動で重ねるもの【スマホA】

紙に印刷したシェア2は①と同じものを使い,シェア1はスマートフォンの画面に表示する(図15).スマートフォンのカメラ機能を使い紙に印刷されたシェア2を読み取るとシェア2の四隅の四角形を認識して自動で2つのシェアを重ねることで復元する(図16).

Fig. 15 Share1 and share2 of smartphone automatic.

Fig. 16 Recovery process in case of smartphone automatic.

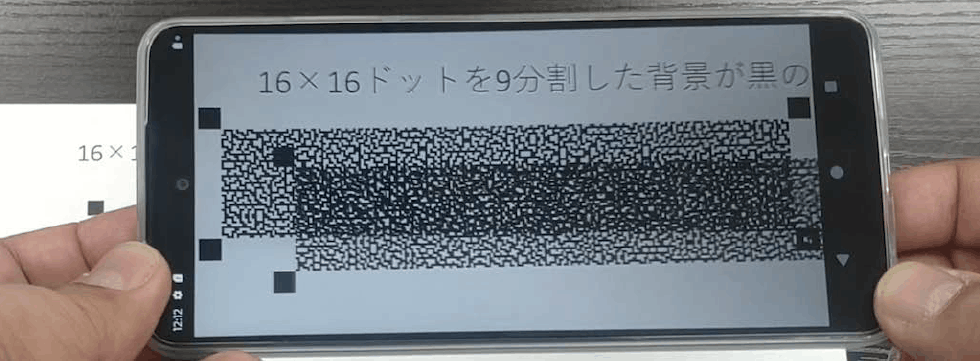

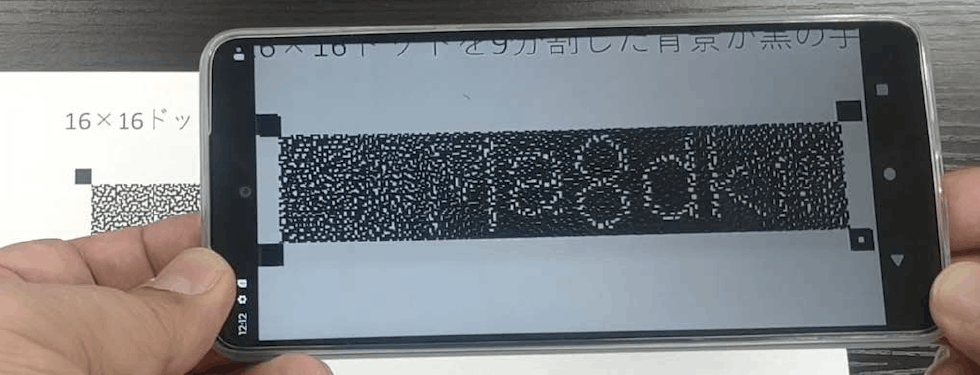

④シェア1をスマートフォンの画面に表示し,シェア2を手動で重ねるもの【スマホM】

紙に印刷したシェア2は①と同じものを使い,シェア1はスマートフォンの画面に表示する(図17).スマートフォンのカメラ機能を使い紙に印刷されたシェア2を読み取り手動で2つのシェアを重ねることで復元する(図18–19).

Fig. 17 Share 1 and share 2 of smartphone manual.

Fig. 18 Recovery process in progress on smartphone manual.

Fig. 19 Recovery process in case of smartphone manual.

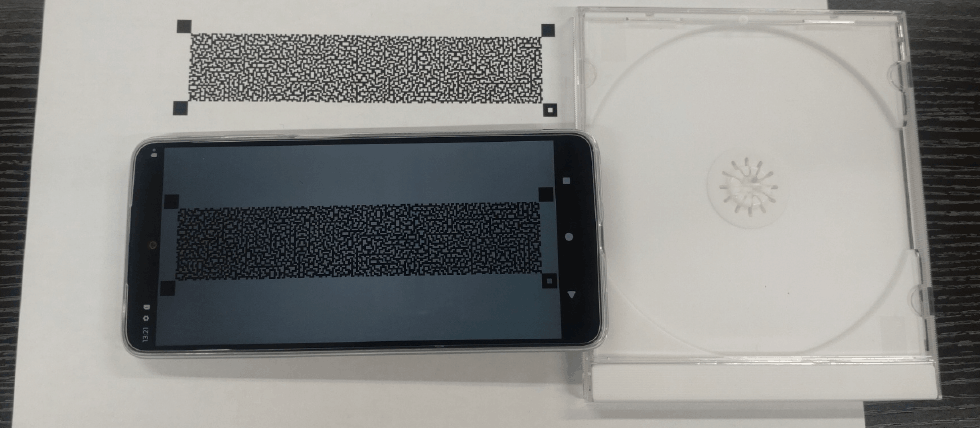

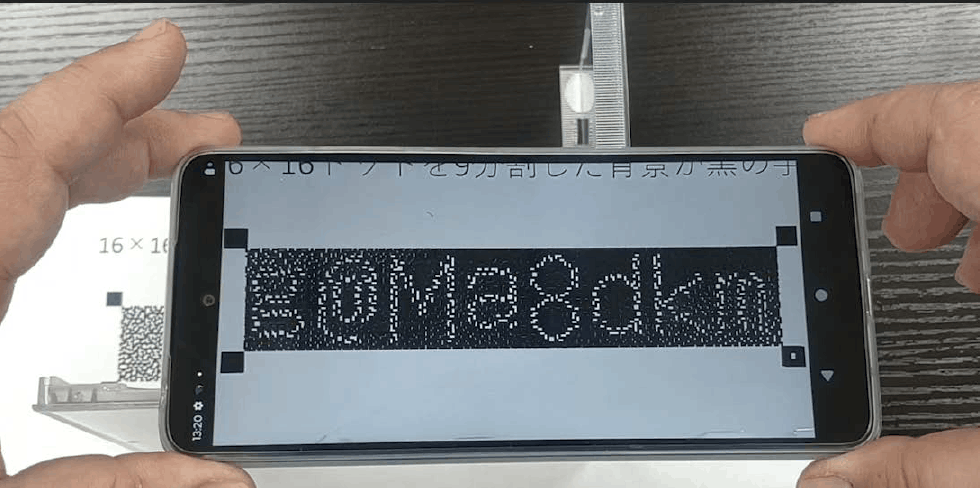

⑤台座を使ってシェア1をスマートフォンの画面に表示し,シェア2を手動で重ねるもの【スマホM+台】

シェア1とシェア2は④と同じであるが,スマートフォンの台座としてCDケースを用いる(図20).高さを固定させるために開いて立てたCDケースの上にスマートフォンを置き,スマートフォンのカメラ機能を使い紙に印刷されたシェア2を読み取り手動で2つのシェアを重ねることで復元する(図21).

Fig. 20 Share 1 and share 2 of smartphone manual + stand.

Fig. 21 Recovery process in case of smartphone manual + stand.

4. 評価

4.1 評価1(ずれのない復元画像を用いた評価)

評価データは,

- ・ボディサイズが9×9,16×16,24×24の3種類のビットマップフォント

- ・4分割,9分割,16分割の3種類の分散手法

- ・復元パスワードの文字が黒と白の2種類の分散手法

を組み合わせた計18種類の分散手法でシェアを作成する.図22–39に2つのシェアをずれなく重ねて復元した18種類の画像を示す.なお,「16×16,9分割,黒」は,ボディサイズが16×16のビットマップフォントを9分割で文字が黒になるように秘密分散していることを表している.

Fig. 22 9×9, 4-block, black.

Fig. 23 9×9, 4-block, white.

Fig. 24 9×9, 9-block, black.

Fig. 25 9×9, 9-block, white.

Fig. 26 9×9, 16-block, black.

Fig. 27 9×9, 16-block, white.

Fig. 28 16×16, 4-block, black.

Fig. 29 16×16, 4-block, white.

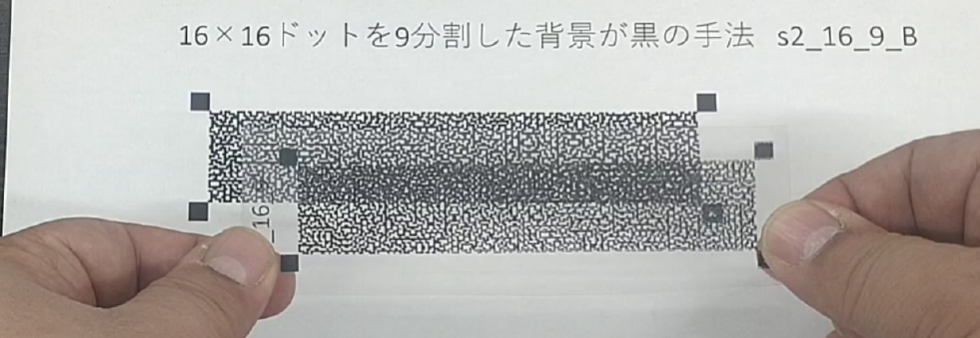

Fig. 30 16×16, 9-block, black.

Fig. 31 16×16, 9-block, white.

Fig. 32 16×16, 16-block, black.

Fig. 33 16×16, 16-block, white.

Fig. 34 24×24, 4-block, black.

Fig. 35 24×24, 4-block, white.

Fig. 36 24×24, 9-block, black.

Fig. 37 24×24, 9-block, white.

Fig. 38 24×24, 16-block, black.

Fig. 39 24×24, 16-block, white.

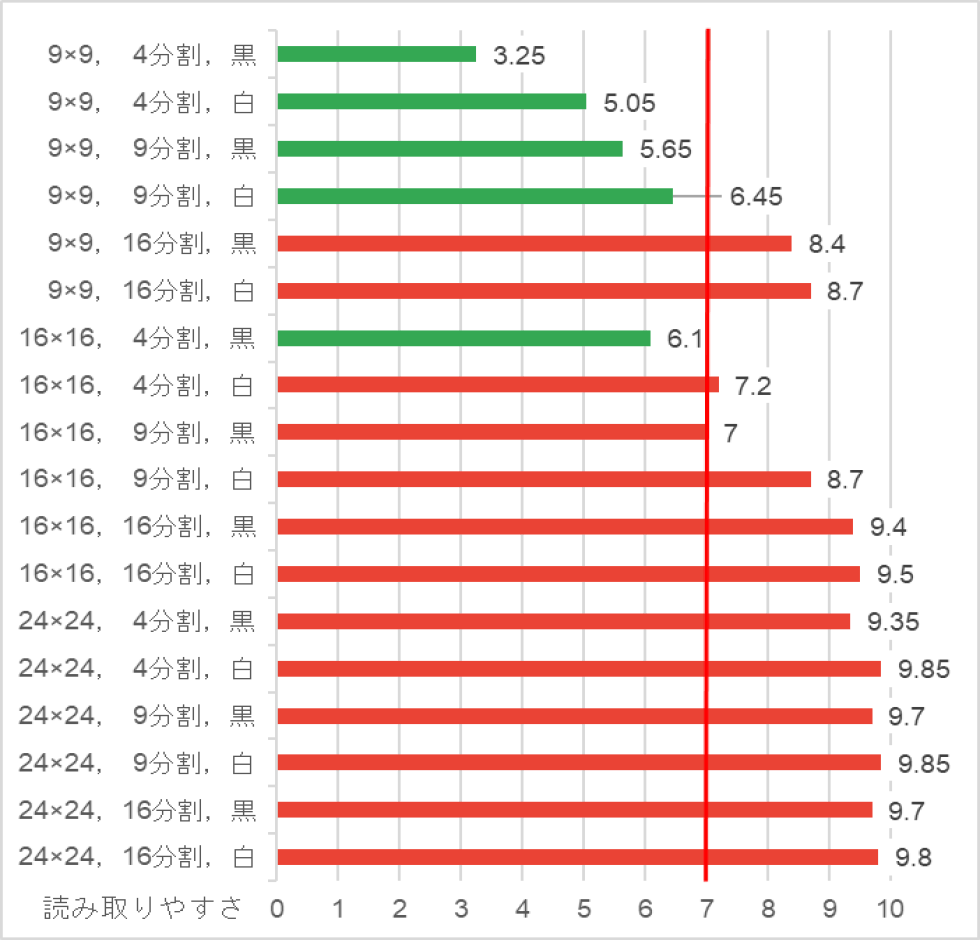

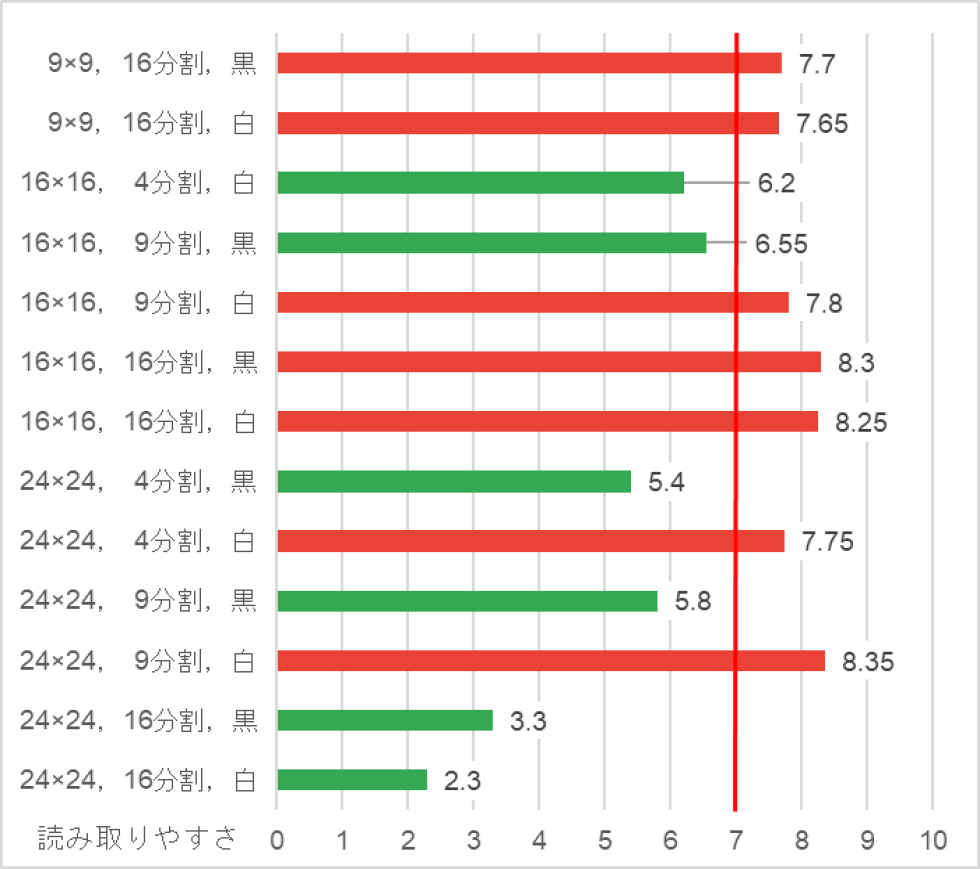

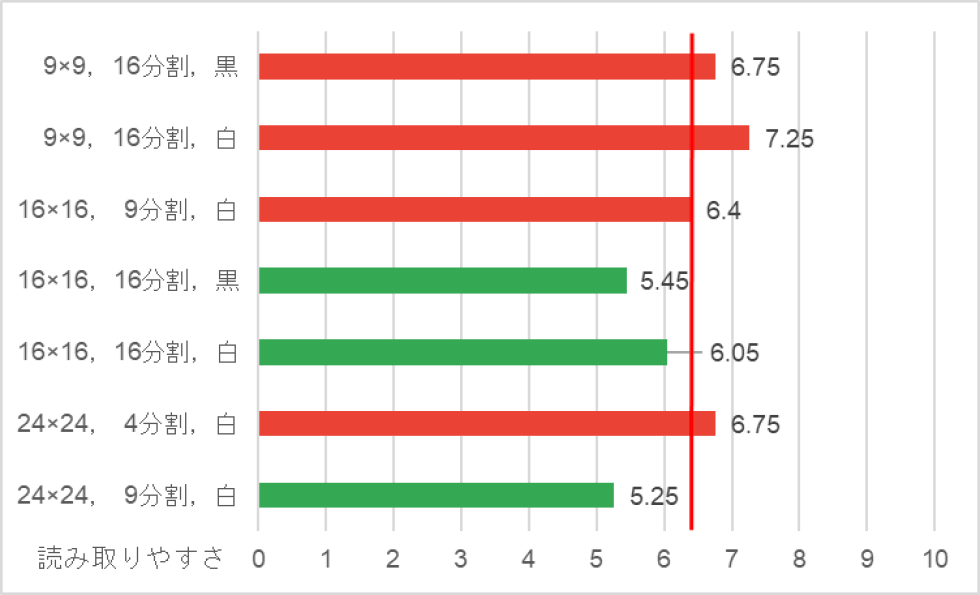

評価1では,ずれなく重ねて復元した18種類の画像を見てもらいパスワードの文字の読み取りやすさについて,図30「16×16,9分割,黒」を読み取りやすさ7として1~10の10段階で学部3–4年生20名に評価してもらった.なお,本研究では,パスワードに用いるビットマップフォントのボディサイズ,視覚復号型秘密分散法を適用する際の分割数,復元時の秘密情報の文字の色の選定,および,提案手法自体の実現可能性の評価を主な目的と定め,4章の評価の対象を大学生のみとしている.

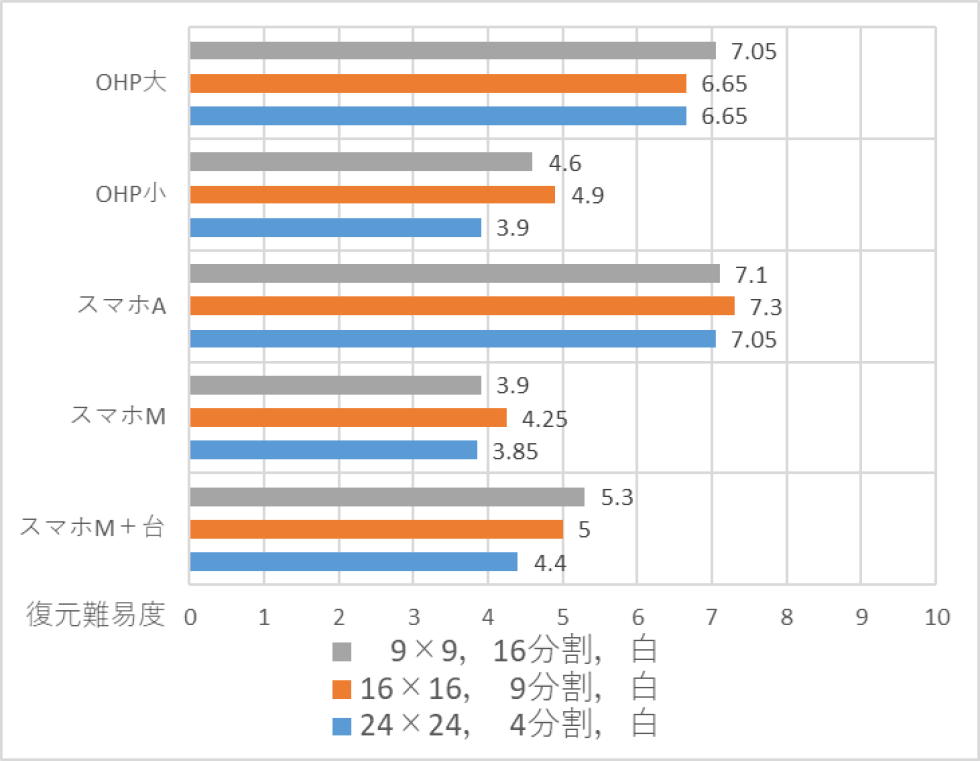

評価1の評価結果を図40に示す.

Fig. 40 Evaluation 1: readability.

図40よりシェア画像がずれなく重なっている場合,ボディサイズと分割数が大きくなるほど文字が読み取りやすくなることが分かった.文字の色については,ボディサイズと分割数が小さい場合,色反転時の白でパスワードを復元したほうが読み取りやすくなっているが,ボディサイズと分割数が大きくなるほど差はなくなる.

4.2 評価2(若干ずらした復元画像を用いた評価)

評価1で読み取りやすさが7以上であった13種類の評価データを対象に評価を行った.

視覚復号型秘密分散法のシェア画像を3.3の5種類に示すような手法で復元する場合,シェア画像同士ずれなく重ねることができないこともあるため,評価2ではシェア画像同士を若干ずらして復元した13種類の画像を見てもらいパスワードの文字の読み取りやすさについて,評価1同様に図30「16×16,9分割,黒」を読み取りやすさ7として1~10の10段階で学部3–4年生20名に評価してもらった.図41–53に評価2で用いる13種類の復元画像を示す.

Fig. 41 9×9, 16-block, black (with misalignment).

Fig. 42 9×9, 16-block, white (with misalignment).

Fig. 43 16×16, 4-block, white (with misalignment).

Fig. 44 16×16, 9-block, black (with misalignment).

Fig. 45 16×16, 9-block, white (with misalignment).

Fig. 46 16×16, 16-block, black (with misalignment).

Fig. 47 16×16, 16-block, white (with misalignment).

Fig. 48 24×24, 4-block, black (with misalignment).

Fig. 49 24×24, 4-block, white (with misalignment).

Fig. 50 24×24, 9-block, black (with misalignment).

Fig. 51 24×24, 9-block, white (with misalignment).

Fig. 52 24×24, 16-block, black (with misalignment).

Fig. 53 24×24, 16-block, white (with misalignment).

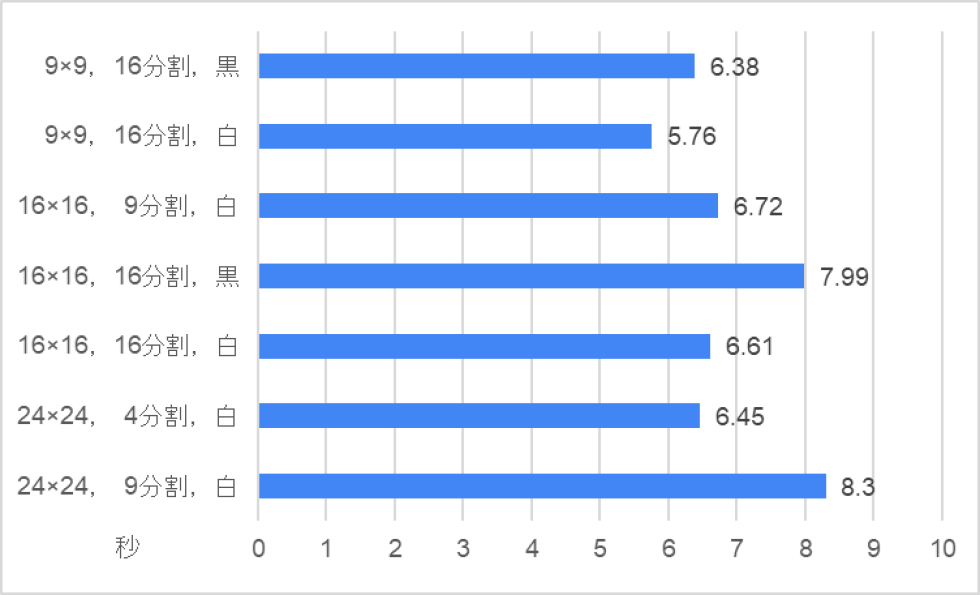

評価2の評価結果を図54に示す.

Fig. 54 Evaluation 2: readability.

図54よりシェア画像にずれがある状態で重なっている場合,ボディサイズと分割数が大きくなるほど文字が読み取りづらくなることが分かった.また,文字の色については,ボディサイズと分割数によらず色反転時の白でパスワードを復元したほうが読み取りやすいことが分かる.

4.3 評価3(OHPシートを直接重ね合わせて復元した場合の評価)

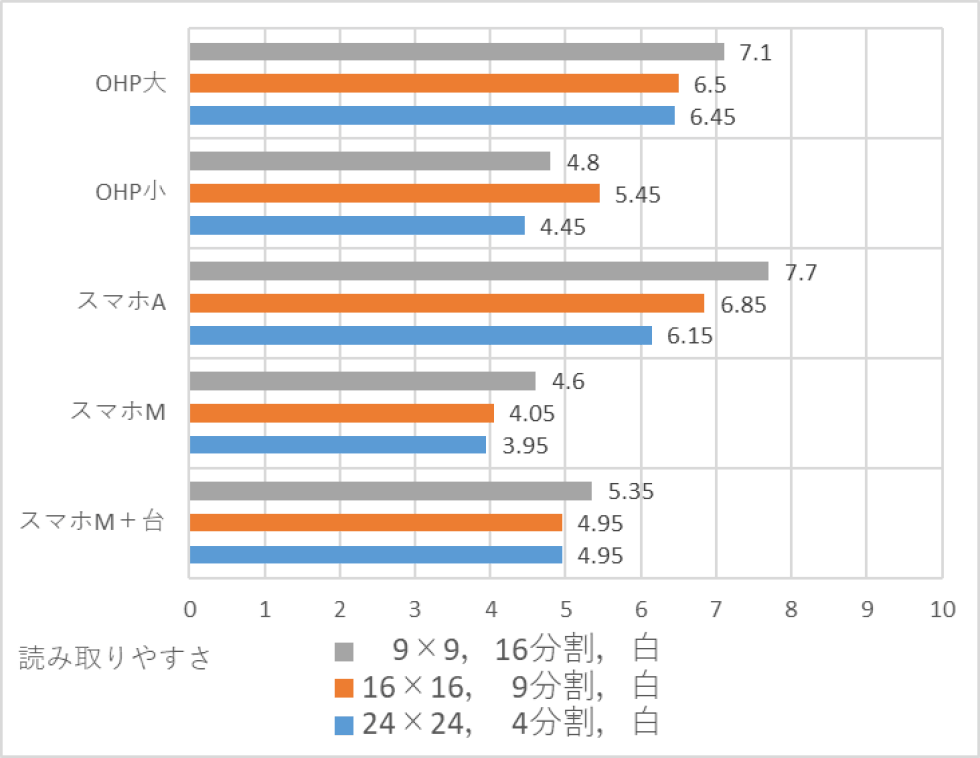

評価2で読み取りやすさが7以上であった7種類の評価データを対象に評価を行う.

評価3では,【OHP大】の復元手法で実際に7回ずつ復元してもらい,読み取るのにかかった時間と復元したパスワードの文字の読み取りやすさについて,評価1と同様に図30「16×16,9分割,黒」を読み取りやすさ7として1~10の10段階で学部3–4年生20名に評価してもらった.

評価3の評価結果を図55–56に示す.なお,図56の読み取り時間は3回目から7回目の平均としている.

Fig. 55 Evaluation 3: readability.

Fig. 56 Evaluation 3: read time.

図55–56より一番読み取りやすかったものは,「9×9,16分割,白」であり,読み取り時間も一番短かった.一番読み取れなかったものは,「24×24,9分割,白」であり,読み取り時間も一番長くかかっている.これは,シェアの解像度が高くなると位置合わせがシビアになるため,このような結果になったと推測する.また,文字の色については,「9×9,16分割,黒」が次に良い結果となっているため,同じボディサイズ,分割数である場合,文字の色は黒よりも白であるほうが読み取りやすいことが分かる.

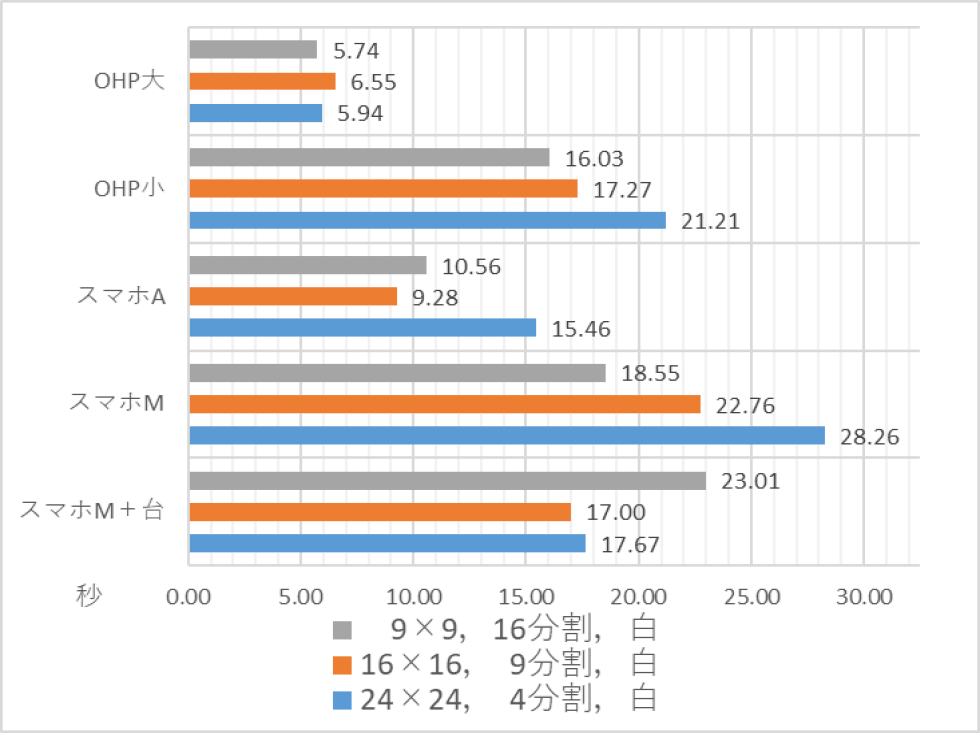

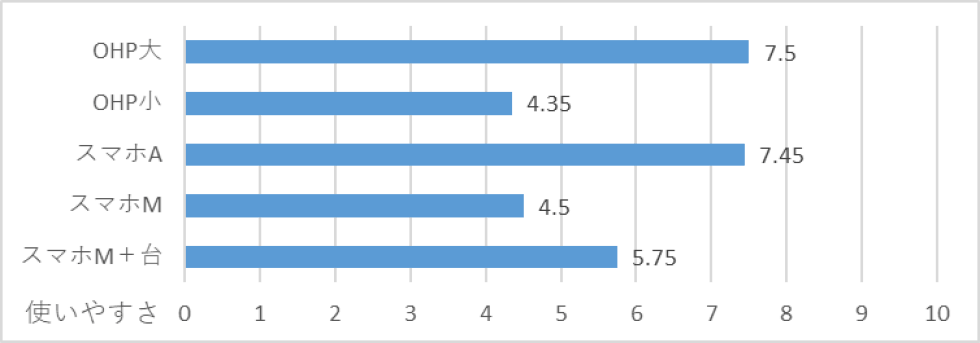

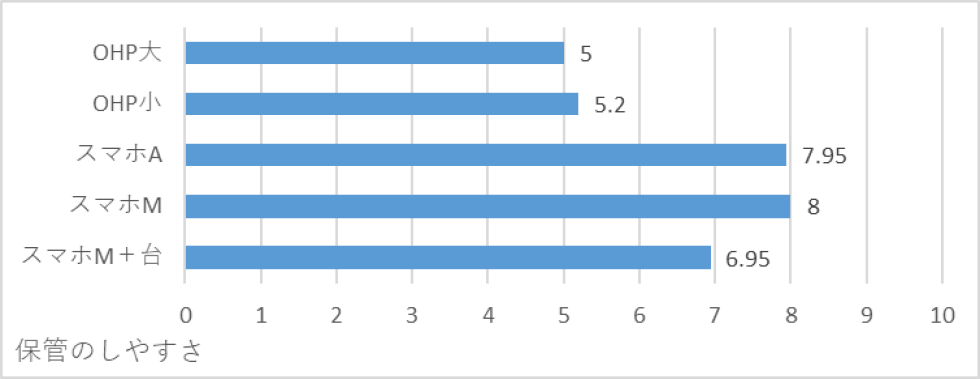

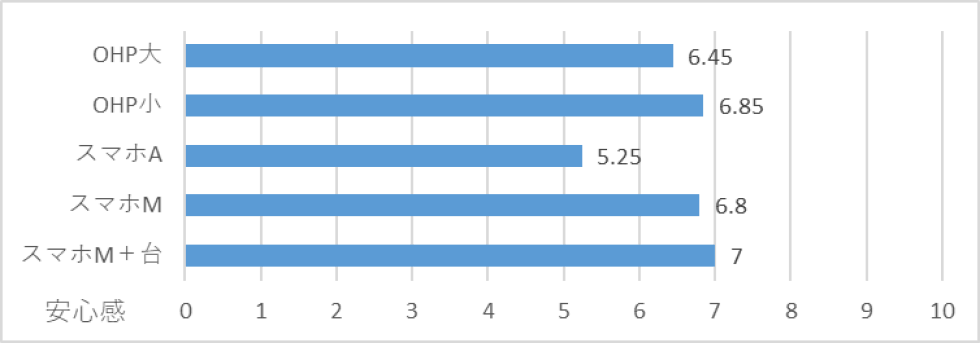

4.4 評価4(5種類の復元手法の評価)

評価3の結果から各ボディサイズで評価が良い6.4以上の「9×9,16分割,黒」,「9×9,16分割,白」,「16×16,9分割,白」,「24×24,4分割,白」のうち,「9×9,16分割,黒」,「9×9,16分割,白」については,より評価の良い「9×9,16分割,白」を採用して,「9×9,16分割,白」,「16×16,9分割,白」,「24×24,4分割,白」の3種類について,3.3の5種類の復元手法で7回ずつ実際に復元してもらい,読み取るのにかかった時間,読み取りやすさ,復元する難しさ,各復元手法の使いやすさ,シェア画像の保管のしやすさ,復元時の秘密情報漏洩の安心感,全体としての利便性の7項目について学部3–4年生20名に評価してもらった.

評価4の評価結果を図57–63に示す.なお,図58の読み取り時間は3回目から7回目の平均としている.

Fig. 57 Evaluation 4: readability.

Fig. 58 Evaluation 4: read time.

図57より,一番読み取りやすいのは,自動で2つのシェアを重ねることで復元する【スマホA】であったが,ボディサイズが大きくなるにつれ読み取りづらくなり,24×24になると【OHP大】のほうが読み取りやすくなる.これは,ボディサイズが大きくなることで,シェア画像のドット数が増えていることから自分の手で物理的に重ねることに比べ,自動的にシェアを重ねる際の精度が求められるようになるからであると考えられる.また,【OHP小】と【スマホM】は近しい値となっており,台を使用した場合は,【OHP小】より高くなる評価データもあったため,【スマホM+台】も十分に実用的であると思われる.

さらに,「9×9,16分割,白」,「16×16,9分割,白」,「24×24,4分割,白」は【OHP大】や【スマホA】の復元手法で図30「16×16,9分割,黒」のずれのない復元画像と同程度の読み取りやすさとなっていることからパスワードを読み取ることに関しては実用的であると考えられる.

図58–60より【OHP大】は紙に直接重ね合わせて復元する手法であるため,他の4種類の手法よりも読み取り時間は速く,復元する難しさについても容易であり,使いやすいという結果であった.【スマホA】は,スマートフォンが自動的にシェア画像を重ねるため,復元は容易であり,使いやすいという結果になった.【スマホM】は,上下左右の調整を手動で行わなければいけないため,他の4種類の手法に比べ遅く,同じスマートフォンを用いる【スマホA】と比較して2倍ほど読み取りに時間がかかっている.また,復元する難しさについても一番難しいという結果になった.しかし,補助装置を使用した【スマホM+台】の手法になると2次元方向の調整だけでよくなるため,読み取り時間,復元する難しさは,【OHP小】とほぼ変わらない数値になった.

Fig. 59 Evaluation 4: difficulty of recovery process (higher is easier).

Fig. 60 Evaluation 4: ease of use of equipment (OHP sheets, smartphones, etc.).

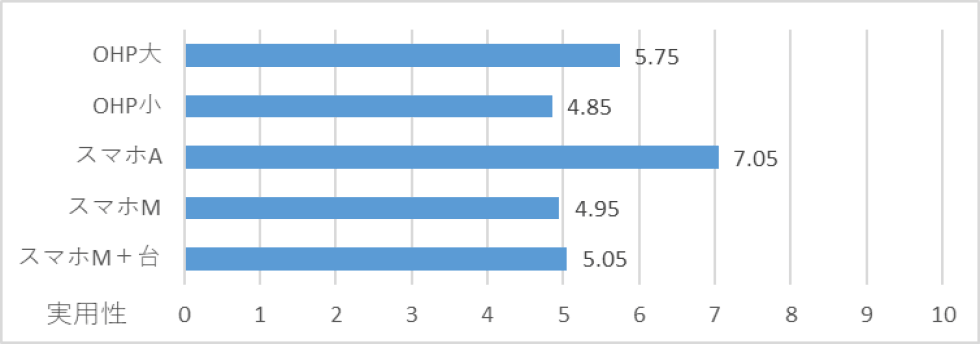

図61よりシェアの保管といった観点で見た場合,普段から手元にあるスマートフォンを利用する手法である【スマホA】・【スマホM】・【スマホM+台】の3種類の手法が保管しやすいという結果になっており,【スマホM+台】は台を持ち運んだりする分,【スマホA】・【スマホM】より少し評価が低くなったと考えられる.

Fig. 61 Evaluation 4: ease of storing the non-paper share.

図62–63より【スマホA】以外の4種類の手法は,ほぼ横並びになっている.【スマホA】が他の手法と比べて安心感が低くなった要因としては,紙に印刷されているシェアをスマートフォンにデータとして取り込み自動でシェアを合わせる処理に対して,他の手法よりも不安感があるからだと考えられる.一方,同じスマートフォンを利用した手法である【スマホM】・【スマホM+台】については,紙に印刷しているシェアをスマートフォンにデータとして取り込むことがないため,安心感が高いと考えられる.しかし,実用性という面において【スマホA】は,群を抜いていることから利用者のパスワード管理の選択肢になり得ると考える.

Fig. 62 Evaluation 4: peace of mind about secret leakage during recovery process.

Fig. 63 Evaluation 4: overall usefulness.

5. 考察

パスワードに用いるビットマップフォントのボディサイズと視覚復号型秘密分散法を適用する際の分割数と復元時の秘密情報の文字の色については,ボディサイズと分割数が小さい場合,ずれがない状態で復元できたとしても文字が荒くなってしまいパスワードを読み取ることは難しいことが分かった.また,ボディサイズと分割数が同じである場合,復元時の文字が黒である場合よりも色反転時の白であったほうがパスワードの読み取りやすさが高くなることが分かった.これは,文字の周りが黒で復元されることで,膨張色である白で復元された文字が黒で復元するよりも浮かび上がりやすいためであると考えられる.そして,評価4まで残った「9×9,16分割,白」,「16×16,9分割,白」,「24×24,4分割,白」の3種類については,5種類の復元手法での読み取りやすさや読み取り時間,重ねるまでの難しさは変わらないため,この3種類を使用してパスワードを視覚復号型秘密分散法で分散管理することは実用的であると考えられる.

本研究の5種類の復元手法については,OHPシートを利用する手法とスマートフォンを利用する手法を比較した場合,復元時間という面では物理的に重ねるOHPシートを利用した手法のほうが良く,シェア画像の保管という面については普段から身近にあり,紛失したとしてもシェアがむき出しのまま保管されないため,スマートフォンを利用した手法のほうが良いことが分かり,安心感という面で不信感の高かった【スマホA】が実用性という面においては一番良かったことからもOHPシートを使用した復元手法よりもスマートフォンを利用した復元手法のほうが利用者のパスワード管理の選択肢になり得ると考えられる.しかし,会社などでは,スマートフォンのカメラをオフィス内で使用できないケースもあるため,そのような場合には物理的に重ねるOHPシートの手法のニーズもあると言える.

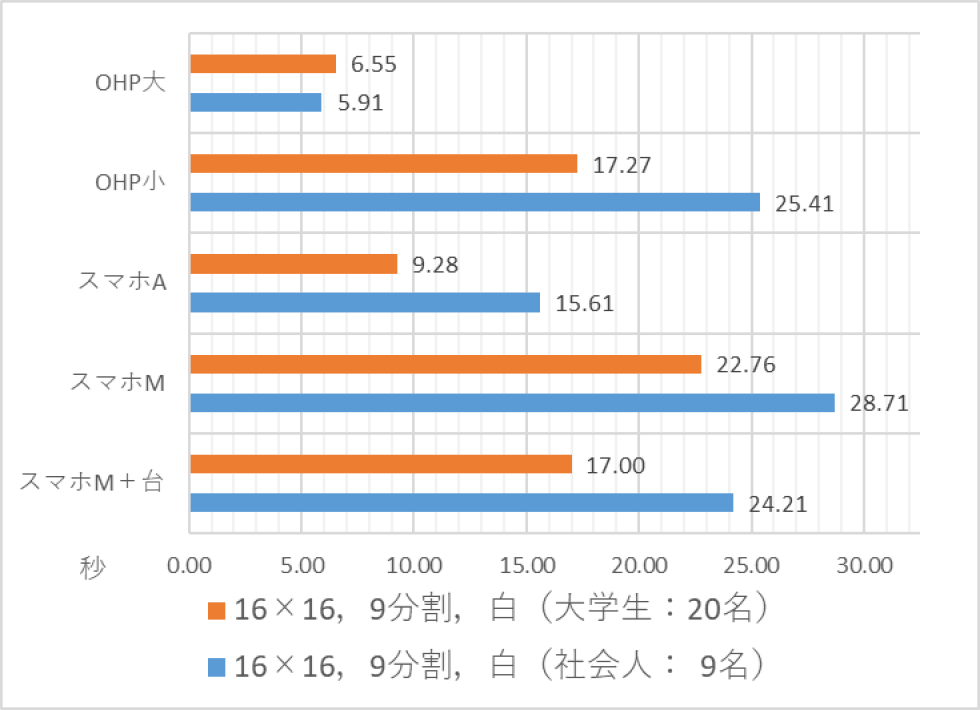

本研究では,パスワードに用いるビットマップフォントのボディサイズ,視覚復号型秘密分散法を適用する際の分割数,復元時の秘密情報の文字の色の選定,および,提案手法自体の実現可能性の評価を主な目的と定め,4章の評価の対象を大学生のみとした.しかしながら,提案手法の想定する利用者はパスワードとスマートフォンの両方を利用するすべての人である.このため,筆者の1人が勤務するIT系企業の30代3名,40代3名,50代3名の計9名の社会人を対象に分散手法を「16×16,9分割,白」に限定して評価4と同様の評価を行った.「16×16,9分割,白」の場合の大学生と社会人の読み取り時間を図64に示す.【OHP大】については,社会人と大学生とに読み取り時間の差はほとんどなかったが,他の復元手法については,大学生よりも時間がかかった.また,読み取りやすさについては,【OHP小】が3.44と大学生の5.45よりも大きく下回ったが,他の復元手法については大学生と比べて大きな差はなかった.

Fig. 64 Comparison of students and workers: read time.

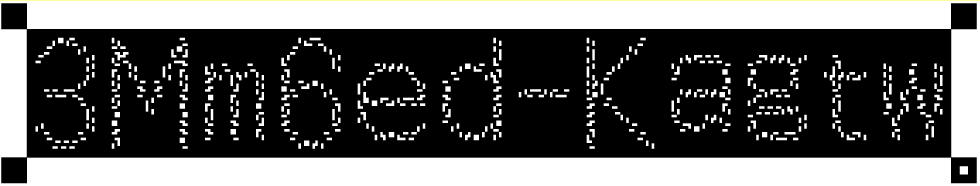

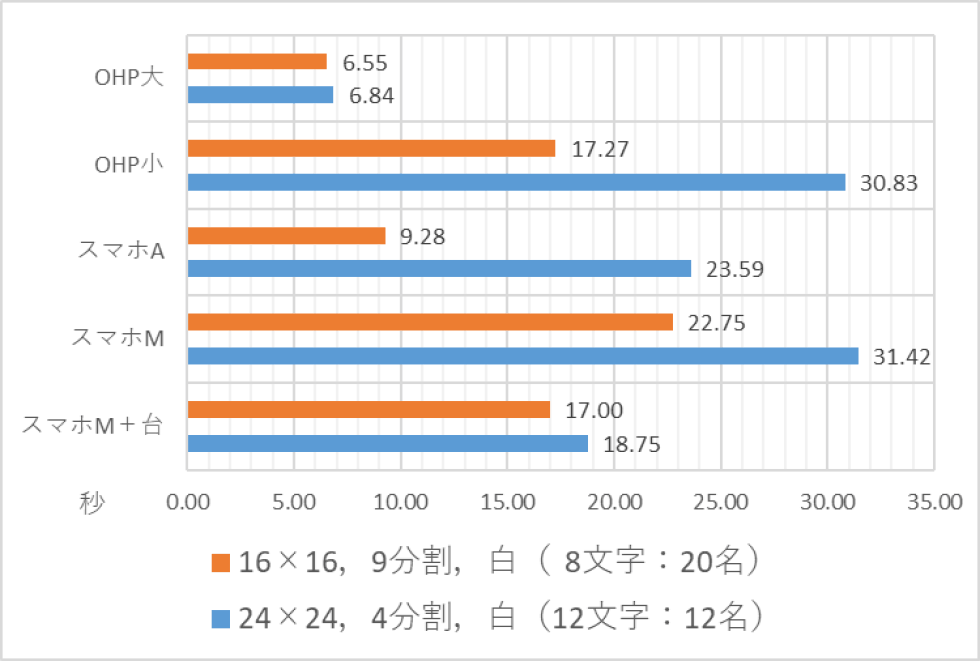

また,現在では8文字よりも長いパスワードの利用が推奨されているパスワード管理ツールも存在する.このため,「16×16,9分割,白」に限定して同様の手法で12文字のパスワード「3Mm6ed-Kawtg」を分散した場合の読み取り時間と読み取りやすさの評価も大学生12名に対して行った.図65は12文字の場合の重ねたシェア画像である.「16×16,9分割,白」の場合の8文字のパスワードの読み取り時間と12文字のパスワードの読み取り時間を図66に示す.【OHP大】と【スマホM+台】については,8文字の場合も12文字の場合も読み取り時間に大きな差はなかった.一方,残りの復元手法については,12文字の場合は8文字の場合よりも約1.38倍から約2.54倍遅い結果となった.また,読み取りやすさについては,8文字の場合でも12文字の場合でも【OHP大】が一番高い値となった.一方,8文字の場合は【スマホA】が二番目に高い値となり,12文字の場合は【スマホM+台】が二番目に高い値となった.以上より,パスワード長が12文字程度の場合でも【OHP大】と【スマホM+台】の読み取り時間と読み取りやすさに大きな差がなかったため,12文字程度のパスワードでも提案手法は有効であるといえる.

Fig. 65 Stacked share images for a 12-character password.

Fig. 66 Comparison of 8-character and 12-character password: read time.

さらに,提案手法と従来研究の読み取り時間を比較するために,一番時間のかからない復元手法である【OHP大】に限定して,「16×16,9分割,白」により8文字のパスワード「g@Ma8dkm」を1文字ずつ図6のボディサイズ16×16の正方形のシェアに分散し,1文字ずつ8回復元した場合の読み取り時間の評価も大学生12名に対して行った.「16×16,9分割,白」により8文字のパスワードを1度に復元する場合は平均6.55秒であったが,1文字ずつ8回復元した場合は平均42.73秒となり,1度に復元する場合よりも約6.5倍遅いことが分かった.

本研究の提案手法では,利用者のマスターパスワードの分散管理を目的としているが,マスターパスワードに限らずパスワード管理ツールで管理する各種パスワード自体も対象となる.この場合,利用者はパスワード管理ツールなしでも複数のパスワードを記憶することなく安全に分散管理できるが,管理するパスワードの数の2倍のシェア画像を分散して保管する必要がある.また,シェア画像は,正しい組み合わせでないとパスワードを復元することができないため,パスワードとシェア画像の対応付けも課題となる.

6. まとめと今後の課題

本研究では,OHPシートやスマートフォンを利用した視覚復号型秘密分散法によるパスワードの分散管理手法を提案し,その実現可能性を評価した.提案手法では,パスワードを(2, 2)しきい値視覚復号型秘密分散法で分散し,シェア画像の1枚は紙に印刷して職場や家に保管し,もう一方のシェア画像はOHPシートやスマートフォンなどで保管して分散管理する.そして,紙に印刷しているシェア画像とOHPシートやスマートフォンなどで保管しているシェア画像を重ねて復元したパスワードを利用するようにすることでパスワードを安全に管理することができる.

また,本研究では,パスワードに用いるビットマップフォントのボディサイズ,視覚復号型秘密分散法を適用する際の分割数,復元時の秘密情報の文字の色の選定,および,提案手法自体の実現可能性の評価を主な目的と定め,4章の評価の対象を大学生のみとした.また,その結果に基づき,5章の考察において30代から50代の社会人を対象とした簡易的な評価を行い,大学生と社会人の結果を比較している.しかしながら,提案手法の想定する利用者はパスワードとスマートフォンの両方を利用するすべての人であるため,幅広い世代の十分な人数の評価者による提案手法の評価が今後の課題である.本研究では,パスワードの文字数について最小の文字数として8文字を対象に評価を行ったが,近年のパスワードは12文字や16文字など,より長いパスワードを要求されることも増えてきている.このため,5章の考察において,大学生を対象としたパスワードが12文字の場合の簡易的な評価を行っているが,文字数をより長くした場合にも有効であるのかの大学生以外の対象も含めた十分な人数の評価者による検証も今後の課題である.

また,実利用を考えた際,複数の場所でパスワードを復元して利用することが想定されるため,家と会社に別のシェア画像を保管することができるように現状の(2, 2)しきい値視覚復号型秘密分散法から発展させ,(2, 3)しきい値視覚復号型秘密分散法を実装することもまた課題である.

謝辞 本研究の評価にご協力いただいた日本大学生産工学部数理情報工学科栃窪研究室の学部3–4年生の皆様に,謹んで感謝の意を表する.

参考文献

- [1] Shamir, A: How to share a secret, Communications of the ACM, Vol.22, No.11, pp.612–613 (1979).

- [2] Naor, M. and Shamir, A.: Visual Cryptography, Lecture Notes in Computer Science, Vol.950, pp.1–12 (1995).

- [3] 須賀雄治,岩村恵市,櫻井幸一,今井秀樹:複数の機密画像を埋め込み可能なグラフタイプ視覚復号型秘密分散法式のお拡張,情報処理学会論文誌,Vol.42, No.8, pp.2106–2113(2001).

- [4] 高澤 匠,鈴木一弘,高田直樹:ホログラフィと視覚復号型秘密分散法を利用した三次元画像暗号化の検討, CSEC, Vol.86, No.28, pp.1–6(2019).

- [5] パスワード管理 | 1Password(オンライン),入手先〈https://1password.com/jp/password-management〉(参照2025-02-24).

- [6] Password Manager - For Everyone, Everywhere – LastPass(オンライン),入手先〈https://www.lastpass.com/password-manager〉(参照2025-02-24).

- [7] True Key | 面倒なパスワード管理は不要です(オンライン),入手先〈https://www.truekey.com/ja〉(参照2025-02-24).

- [8] パスワードマネージャー|トレンドマイクロ – 個人のお客さま向けセキュリティ対策 | トレンドマイクロ(JP)(オンライン),入手先〈https://www.trendmicro.com/ja_jp/forHome/products/pwmgr.html〉(参照2025-02-24).

- [9] Microsoftのスマートフォン認証アプリ | Microsoft Security(オンライン),入手先〈https://www.microsoft.com/ja-jp/security/mobile-authenticator-app〉(参照2025-02-24).

- [10] パスワード マネージャー(オンライン),入手先〈https://jp.norton.com/feature/password-manager?srsltid=AfmBOorWxyJXbZPeKDZU123egaFuOnUI_8So24p1bzCjCx9hUv3czjyW〉(参照2025-02-24).

- [11] What is a password manager and why is it useful?(オンライン),入手先〈https://www.welivesecurity.com/2020/06/26/what-is-password-manager-why-is-it-useful/〉(参照2025-02-24).

- [12] パスワードマネージャーとは?Googleほか必要性や安全性(オンライン),入手先〈https://www.profuture.co.jp/mk/column/what-is-password-manager〉(参照2025-02-24).

- [13] 八木佐和子,田中英彦:パスワードマネージャのセキュリティ向上手法,情報処理学会研究報告,Vol.2016-CSEC-72, No.20, pp.1–8(2016).

- [14] 大岡悠加,稲葉宏幸:覗き見を考慮した視覚復号型秘密分散法による個人認証方式の提案,コンピュータセキュリティシンポジウム,pp.1043–1049(2015).

- [15] 水野 涼,稲葉宏幸:スマートフォンを用いた視覚復号型秘密分散法による個人認証方式の提案,ISEC2017–35, Vol.117, No.125, pp.259–266(2017).

- [16] Awano, N.: IMAGE RECOGNITION-BASED AUTOMATIC DECRYPTION METHOD FOR TEXT ENCRYPTED USING VISUAL CRYPTOGRAPHY, IJCSEA, Vol.7, No.3/4, pp.1–14 (2017).

- [17] Lin, Yu-Ru and Juan, Su-Tzu, J.: RG-Based Region Incrementing Visual Cryptography with Abilities of OR and XOR Decryption, Symmetry, Vol.16, Id.153 (2024).

- [18] Rabari, D. K. and Meghrajani, Y. K., Desai, L. S.: A Functional Android Application Implementing Universal Share based Multi Secret Sharing Schemewith Two-in-one Decoding Options,IJCA, Vol.187, No.18, pp.21–25 (2025).

- [19] Chauhan, M. and Limbachiya, V., Shah, N., Shah, R., Farooqui, Y.: SafePass: Reinventing Digital Access with Visual Cryptography, Steganography, and Multi-Factor Authentication,IJSRCSEIT, Vol.10, Issue.2, pp.120–128 (2024).

- [20] Chu, S.-C. and Liu, T., Pan, J.-S.: QR Code-Based Visual Secret Sharing Scheme: A Review, JNI, Vol.9, No.4, pp.2642–2661 (2024).

- [21] 1Password Policies: What They do and How to Set Them Up | 1Password(オンライン),入手先〈https://blog.1password.com/admin-policies-introduction-guide/〉(参照2025-10-24).

- [22] What is the LastPass master password?(オンライン),入手先〈https://support.lastpass.com/s/document-item?language=en_US&bundleId=lastpass&topicId=LastPass/FAQ_Master_Password.html&_LANG=enus〉(参照2025-10-24).

- [23] パスワードの安全性に関するベストプラクティス | McAfeeサポート(オンライン),入手先〈https://www.mcafee.com/support/s/article/000001737?language=ja〉(参照2025-10-24).

- [24] FMV Q&A - [マカフィー リブセーフ] True Keyをインストールする方法を教えてください – FMVサポート:富士通パソコン(オンライン),入手先〈https://www.fmworld.net/cs/azbyclub/qanavi/jsp/qacontents.jsp?PID=1011-1911〉(参照2025-10-24).

- [25] パスワードマネージャー マスターパスワードの作成方法 | トレンドマイクロサポート(オンライン),入手先〈https://helpcenter.trendmicro.com/ja-jp/article/tmka-11609〉(参照2025-10-24).

- [26] moto g24|モト部:motorola fan club|モトローラ(オンライン),入手先〈https://moto-bu.motorola.co.jp/products/g24/〉(参照2026-03-18).

cino23001@g.nihon-u.ac.jp

2020日本大学・生産工学部・数理情報工学科卒業.2024日本大学大学院・生産工学研究科・数理情報工学専攻博士後期課程在学中.現在,情報セキュリティの研究に従事.

1996東京理科大学・理・応用数学科卒業.1998北陸先端科学技術大学院大学・情報科学研究科博士前期課程修了.2004東京工業大学大学院・理工学研究科・集積システム専攻博士後期課程修了.1998東芝入社.2006日本大学生産工学部数理情報工学科専任講師.2012Waterloo大学客員教授.現在,日本大学生産工学部数理情報工学科教授.情報理論・情報セキュリティの研究に従事.2005電子情報通信学会論文賞受賞.

採録日 2026年1月13日