学修歴デジタルクレデンシャルの現状と課題

1.背景と目的

労働人口の減少や高等教育機関におけるDX推進などの機運を受け,リスキリングという言葉をよく耳にするようになった.広義のデジタルクレデンシャルの利活用がさまざまな領域で検討が進む中,学術・学修の領域はごく初期からの活用領域として検討され,さまざまな仕様検討,プロトタイプ実装,パイロットプロジェクトの実施など,多彩な形で社会実装に向けた準備が進められている.しかし,技術仕様やオペレーションに関するコンセンサスが不十分な状態で実装されたシステムが乱立しているだけでなく,独自の仕様に基づいたサービスを展開する業者もすでに登場している.

このような混乱が生じているのは,比較的早期からデジタルクレデンシャルの利活用の検討が開始された領域であることが主要因とも考えられるが,近年,マイクロクレデンシャルを含むデジタルクレデンシャル,あるいは,デジタルに纏わる技術利用のハードルが大幅に下がり,誰もが議論へ参加できるようになったことは無縁とは言えないだろう.技術領域に限らず,たとえば,教育における専門家のような,非技術領域のスペシャリストがその可能性に気づき,さまざまな視点で取り組みを独自に平行して進められる状況にある.多彩な参加者による議論が進むことは,非常に好ましい状況でもあるといえる一方,これらの標準や提案等を系統立てて整理し,ステークホルダー間で合意を進めるのは難易度が高い.

デジタルクレデンシャルの活用領域においては,デジタルの威力を最大限活かす視点からも,インターオペラビリティの確保された範囲の拡大を強く意識することが求められる.さらに,技術領域と非技術領域の連携をもって実現されることにも特色がある.これらの視点をもって,国境を跨いだ学修歴の教育機関等でのインターオペラビリティの確保を目指し,技術面のみならず質保証など非技術面でもインターオペラビリティを意識した設計と,学修歴にかかわるさまざまなステークホルダー間の合意が必要となる.

本稿ではデジタルクレデンシャル活用における現状と,それに起因するさまざまな課題を整理し,(1)技術(識別子・プロトコル・データモデル),(2)非技術(セマンティクス,質保証・トラストフレームワーク)という構造から学修歴デジタルクレデンシャルにおけるインターオペラビリティの確保に必要な要素を体系的に整理し,サイロ化を防ぐための要件を提示する.

以降の本稿の構成は次のとおりである.2章では,学術機関が発行するクレデンシャルについての取り組みを概観し,現状の議論を整理する.3章では,デジタルクレデンシャルの礎となる署名済みデータの概念について概説し,デジタルクレデンシャルのメタモデルを議論する.4章では,デジタルクレデンシャルのインターオペラビリティを確保するための要素について議論する.5章では,本稿の結論を述べる.

2.学術機関が発行するデジタルクレデンシャルの現状

学術機関が発行する証明書は,学生証,卒業証明書,単位やオンラインコース履修歴などの学修歴に至るまで非常に多岐にわたる.それぞれのクレデンシャルは主に目的により区分され,特に学修歴を証明するものはマイクロクレデンシャルとして整理されている.表1に証明書の目的と区分,その例を示す.本章ではマイクロクレデンシャルが学術機関や関連する機関などにおいてどのように扱われているのか整理する.

| 目的 | 区分 | 例 |

|---|---|---|

| 身分を証明する | –☆1 | 学生証,職員証など本人確認・身分確認に利用するもの |

| 資格を証明する | マクロクレデンシャル | 卒業証明書,在学・通学証明書など資格要件の確認に利用するもの |

| 学修歴を証明する | マイクロクレデンシャル | 単位など学習成果の確認に利用するもの |

いわゆるマイクロクレデンシャルの定義は今日に至るまで明確になっておらず,さまざまなステークホルダーが,それぞれの視点で議論・定義・実装・運用しているのが現状である.この状況は,国際標準化が求められる技術の中でも過去に例を見ない混沌とした状況にあるといえる.本稿では,この状況を概観するために,まずは,やや荒っぽい分類となるが,適用されている標準の視点で,4種類のスタック─技術やルールをひとまとめにしたもの─の系列として整理する.その上で,それぞれが,どのようなグループや組織で活用されているかについて概観する.

2.1 マイクロクレデンシャルのスタック

本節では,適用されている標準の視点で,我々の見いだしたA~Dの4種類のスタックについて説明する.

2.1.1 スタックA:Open Badges/CLR - 1EdTech標準文書

スタックAは,1EdTech☆2のOpen Badges(2.0[1],3.0[2])とComprehensive Learner Record (CLR)2.0標準[3]から成り,学習成果やスキルをメタデータ付きのデジタルバッジとして表現する.マイクロクレデンシャル,資格,コース修了などといった成果をボキャブラリを定義・拡張できるデータ形式であるJSON-LD 形式[4]で記述し,学修者の包括的な実績を機械可読・検証可能にする.Open Badges 3.0はW3C Verifiable Credentials Data Model 2.0[5](以下,2.0をW3C VCDM 2.0と表記,バージョンによらない議論はW3C VCDMと略記する)に歩調をあわせており☆3,CLR 2.0は生涯学習・雇用記録の標準として設計されている.

なお,Open Badges 3.0はW3C VCDM 2.0のデータモデルを利用しているもののOpen Badgesをやりとりするためのプロトコルは従来のOpen Badges独自のままとなっている.

2.1.2 スタックB:DID/VC - W3C勧告

スタックBは,W3C VCDM 1.0[6]および2.0[5]とDecentralized Identifiers(DID)[7]を基盤とし,Issuer(発行者)~Holder(保持者)~Verifier(検証者)の三者によるモデル[8](以下IHV モデル)によりクレデンシャルを流通させる汎用フレームワークである.図1にIHVモデルの概要を示す.発行者により署名された各種クレデンシャルを,保持者がウォレットで保持し,検証者が暗号学的に検証できる.W3C VCDMは大学の学位やマイクロクレデンシャルなど任意のクレデンシャルを表現でき,DIDにより組織や個人が制御可能な識別子を提供することで,情報の所有権制御とプライバシー対策が可能であるため,このIHVモデルに基づいたエコシステムが形作られつつあり,さまざまなステークホルダーが熱心に活用を検討している.

![図1 IHVモデル(W3C Verifiable Credentials Data Model 2.0[5]より引用)](../66/DP66-S03/image/DP66-S03-fig01.png)

DID/VC標準についてのW3Cでの議論は,2014年のW3C Credential Community Groupのローンチ☆4以降,2019年のW3C VCDM 1.0勧告[6],2025年のW3C VCDM 2.0勧告[5]に至るまで,ここ10年ほど,さまざまなデジタルクレデンシャルの議論の中心として発展してきている.

なお,スタックAとの区別は,おおむねデジタル署名されているか否か☆5である.Open Badgesは,先に示したように,Open Badges 2.0以降,W3C VCDMと歩調を合わせて進化してきているが,Open Badgesの仕様にはデジタル署名技術に頼らないオプションもある.そのため,デジタル署名されていないOpen Badges 2.0準拠のバッジは厳密には,“Verifiable”(検証可能)ではなく,W3C VCDMの本来の目的に沿っていないため,区別している.

2.1.3 スタックC:EDC/ELM/EUDI Wallet - 欧州委員会

スタックCは,欧州委員会が推進するEuropean Digital Credentials for Learning(EDC)☆6とEuropean Learning Model(ELM)[9]およびEU Digital Identity Wallet(EUDI Wallet)☆7に基づいたものである.

EDCは学位,訓練修了証,マイクロクレデンシャルなどを電子署名付きで発行するEU公式のデジタル証明であり,ELMは欧州全体で学習・資格・認定データを統一的に表現するためのデータモデルである.これらはeIDAS 2.0[10]と結びつき,公的トラストフレームワークの中で運用される☆8.

2.2.4項で述べるように欧州の取り組みは米国や日本など市場先導型ではなく政策主導型で取り組みが進められている点が大きな特徴である.

2.1.4 スタックD:プラットフォーム独自 - それぞれの企業の仕様・エコシステムによるもの

スタックDは,Credly☆9やCanvas Credentials☆10といったOpenBadgeプラットフォーム,Coursera☆11のようなMOOCサイトのほか,Moodle☆12のようなLMSシステム,プロフェッショナルネットワーキングサイトのLinkedIn☆13などといった商用プラットフォームが採用する独自スキーマ群を活用し運用するシステムである.

これらのシステムの多くはOpen Badges互換のバッジデータをインポート可能とし,スキルグラフや分析モデル,求人マッチング用のスキル分類などを独自形式で保持する.発行・閲覧・分析は特定サービス内で完結しており,サービス外のシステムとの間の橋渡しは限定的である.なお,プラットフォームに取り込まれたバッジをどう解釈できるのかについては,限界がある.これらの商用プラットフォームに依存している教育機関が多数あるのが現状である.

2.2 スタックの組合せと採用例

現状,現場では,先に示したA~Dの4種類のスタックの組合せによって実装されていると捉えることができる.本節では,組合せと採用しているグループの一例と特性を6通りに整理する.なお,これらの組合せ同士でのインターオペラビリティが確保されておらず,スタック内においてもクレデンシャル内部構造などの面からインターオペラビリティに難がある.そのため,それぞれの組合せにおける採用組織間でのみインターオペラビリティがある.したがって,本節では6通りに整理するが,現状,少なくとも6通り以上にサイロができている状況といえるだろう.

2.2.1 Open Badgesのみ(A)

Open BadgesおよびCLRのみを用いるスタックで,日本マイクロクレデンシャル機構のガイドラインや多くの大学・企業資格が該当する.日本国内ではJV-Campus☆14参加の日本の大学によるものが該当する.

マイクロクレデンシャルをバッジとして発行し,学修・スキル情報をOpen Badgesに埋め込むが,たとえば,EU ELMといったデータモデルとの直接的な互換層は持ち得ない.そのため,他地域の資格枠組との統合は追加のマッピングが必要となる.

2.2.2 Open Badgesのうち,DID/VCを適用し,かつ,デジタル署名しているもの(A+B)

W3C VCDMの仕様と整合させたOpen Badgesであり,Open Badges 3.0に相当する.たとえば,MIT Digital Credential Consortium(DCC)☆15と,その参加大学によるバッジや,Jobs for the Future(JFF)☆16によるLER(Learning and Employment Records)実証に用いられているのはこの形式である.VCエコシステムとの間でのインターオペラビリティが確保されているため,たとえば,ウォレットに取り込むことができるなど,連携を図りやすい.一方,この仕様に加えて,実際にやりとりされるスキーマや,発行者の発見等を含むガバナンス機構の合意については課題が残されており,関係者によって議論が進んでいる.

2.2.3 DID/VC単独(B)

W3C VCDMとDIDの純粋なスタックだけで資格情報を表現する構成で,DCCのような大学コンソーシアムや各種VCウォレット実証で採用されている.たとえば,慶應義塾で行った実験☆17では,Open Badgesに依らない独自実装で実験している.VCエコシステムで完結できるため,学位・マイクロクレデンシャル以外の各種クレデンシャルを同一フレームワークで扱える利点があるが,上記2.2.2項であげた課題を共有する.

2.2.4 Europass(C)

Europass☆18は欧州委員会が提供する教育・資格サービス群である.いうならば,EUローカルなスタックである.DG CONNECT☆19が策定するデジタル教育・技能政策の枠組みにより,技術基盤としてEuropean Learning Model(ELM)をXML/JSON/JSON-LDなどのシリアライゼーション非依存の概念レベルの共通データモデルとし,European Digital Credentials for Learning(EDC)☆20を資格証明仕様,およびその実装インフラであるEuropean Digital Credentials Infrastructure(EDCI)☆21を採用している.形式的にはVCへの変換が可能である.一方,モデルとガバナンスがEU域内であることを前提として最適化されているため,他地域や他のスタックとの連携には追加上位レイヤの導入が必要となる.

2.2.5 VC+EU EDC/ELM/EUDI Wallet(B+C)

W3C VCDMを基盤としつつ,JSON-LDをシリアライゼーション形式として用い,EUのEUDI WalletプロファイルとELM/EDCIモデルを適用する構成で,Digital Credentials for Europe(DC4EU)☆22やEuropean Blockchain Services Infrastructure(EBSI)☆23などのプロジェクトが採用している.資格データはELMに従って構造化され,EUDI Wallet内ではVCとして保持・提示されるため,技術的にはグローバルVCエコシステムと接続し得るが,プロファイルやポリシーはEU独自である.このため“VC互換だが実質EUエコシステム内”という二重の性格を持ち,他地域のVC実装との連携にはさらに調整が必要である.

2.2.6 Open Badges+プラットフォーム独自形式(A+D)

Open Badgesをインポート・エクスポートしつつ,内部的にはプラットフォーム独自方式で管理する構成である.先に述べたように,CredlyやCanvas CredentialsといったOpenBadgeプラットフォーム,CourseraのようなMOOCサイトのほか,MoodleのようなLMSシステム,プロフェッショナルネットワーキングサイトのLinkedIn等が該当する.インポートができる一方,エクスポート可能なものとそうでないものがある.さらに,表向きはOpen Badges準拠のバッジとしてエクスポート可能だが,さまざまなデータはベンダ内部形式で蓄積される.結果として,Open Badgesとして形式上のインターオペラビリティ確保されていても,意味レベルでの表現や評価指標はプラットフォームごとに分断されたままである.

2.3 利用シナリオとインターオペラビリティ確保の重要性

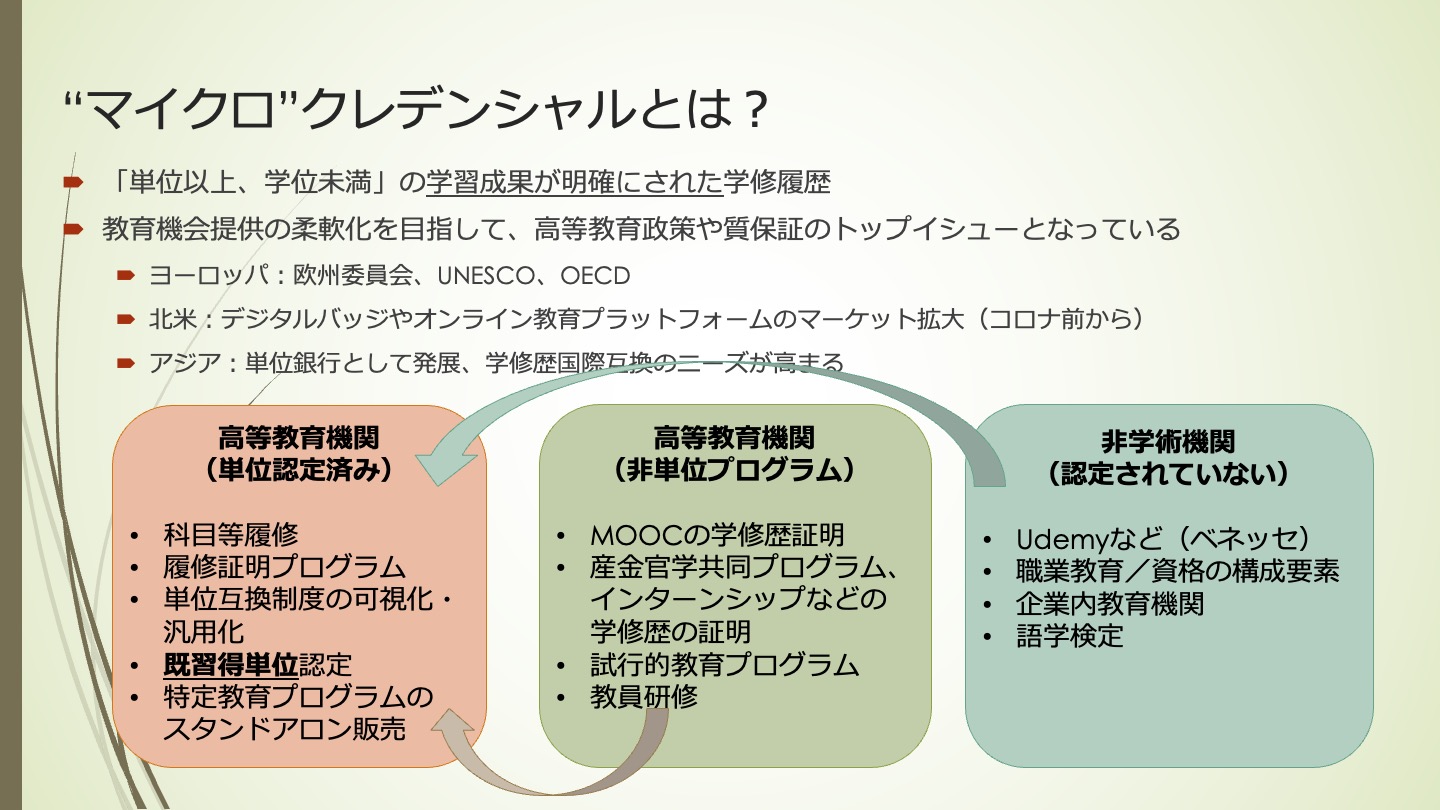

前節で述べたとおりマイクロクレデンシャルの定義や実装は多岐に渡る.一方で,今後の学修機会のグローバル化や生涯学習など学修期間の長期化から,マイクロクレデンシャルのインターオペラビリティの確保は非常に重要である.インターオペラビリティを確保するためには,マイクロクレデンシャルを厳密に定義し,現在マイクロクレデンシャルとして扱われているものから,対象とするシナリオを絞り込むことが重要と考える.図2は学位授与機構が定義するマイクロクレデンシャルの定義である.本稿では本定義に倣い,マイクロクレデンシャルを“単位以上,学位未満”の学習成果が明確にされた学習履歴と定義する.

留学・編入などのグローバルな連携や生涯学習を踏まえ,マイクロクレデンシャルの利用シナリオとして以下を想定する.

- 他大学(国内・国際)で取得した単位の積み上げによる学位等の取得

- 高等教育機関の非単位認定プログラム(MOOCなど)で発行する学修歴証明の単位への変換

- 民間機関の発行する検定・資格等の単位への変換

これらのシナリオを実現するためには国や機関(高等教育機関・民間機関)を跨いでマイクロクレデンシャル自身を渡し,受け取るようなシナリオを実現可能にする必要がある.機械可読性による自動処理など,デジタルの特性を最大限に活用するためにはインターオペラビリティの確保が重要となる.本稿ではデジタルクレデンシャルの技術特性(3章)を踏まえつつインターオペラビリティを確保するために必要な要素(4章)について概説する.

3.デジタルクレデンシャル・メタモデル

前章で概観したように,W3C VCDMなどを用いたデジタルクレデンシャルは,典型的にはデジタル署名などの暗号技術の適用によって,その発行以降の改ざんがないことを検証できる.著者らの先行研究では,これらの暗号技術を適用し,改ざんがないことを検証可能なデータを“署名済みデータ(Cryptographically Signed Data)”として,その抽象モデルを整理した[12].本章では,先行研究に基づき,学修歴を表現するデジタルクレデンシャルにおける署名済みデータとその役割,およびデジタルクレデンシャルに示される情報の解釈に関するモデルを説明する.

3.1 署名済みデータ

署名済みデータは,暗号技術の適用により,発行以降の改ざんの有無が検証可能なデータである.典型的には,非対称暗号を用いて実装され,署名鍵を用いて対象のデータに署名を付与し,署名鍵に対応する検証鍵で当該署名が検証できる.図3に発信者(Originator)から受信者(Recipient)に署名済みデータが受け渡されるケースを想定したデータモデルを示す.署名済みデータは,以下の3要素より構成される.

- 検証鍵:署名の検証に用いる鍵,あるいはその参照

- ペイロード:署名者が非改ざんを示す対象となるデータ

- 署名:ペイロードに対する署名

![図3 署名済みデータのデータモデル(Originator Profile Framework Architectural Overviewより引用[13])─引用元は著者の1人により作成)](../66/DP66-S03/image/DP66-S03-fig03.png)

署名済みデータの改ざんがないことを検証する際は,署名済みデータ内に含まれる,あるいは参照される検証鍵を取り出し,署名を検証する.これによって,“検証鍵に対応した署名鍵を用いて対象となるペイロードに署名を付与して以降,改ざんされてないこと”を検証できる.すなわち,検証鍵あるいはその参照が特定のエンティティと紐づくとき,当該エンティティが署名を付与したことが示される.

3.2 署名済みデータとその解釈

署名済みデータは,発行以降ペイロードが改ざんされていないことを示すが,それのみでは,ペイロードが示す情報の解釈には至らない.すなわち,署名済みデータ自体は,対象のペイロードを含むデータが特定の発行者によって発行されたことしか示さない.したがって,そこに示される情報の解釈には,“発行者がどのような意図を持って当該署名済みデータを発行したか”,すなわち“署名の意図”が重要である☆24.

署名の意図を含む形で,署名済みデータの解釈をモデル化するために,“ポリシ”の概念を導入する.図4に署名済みデータとポリシの関係を示す.ポリシでは,どのような条件のもとで署名済みデータを発行するかが示される.したがって,署名済みデータの受け取り手は,署名済みデータの検証の成功によって,ポリシを満たした上で当該データを発信者が発信したと解釈できる.これによって,署名済みデータを当該データの改竄の有無の検証だけでなく,解釈可能な情報のやりとりの礎とできる.

![図4 署名済みデータとポリシ(Originator Profile Framework Architectural Overviewより引用[13])─引用元は著者の1人により作成)](../66/DP66-S03/image/DP66-S03-fig04.png)

3.3 署名済みデータの学修歴への援用

先述のように,デジタルクレデンシャルの多くの標準規格は,デジタルクレデンシャルを署名済みデータとして表現可能な形でデザインされており,その非改ざんが検証可能である.一方,W3C VCDM 2.0勧告では,クレデンシャルの非改ざんの検証(Verification)は対象とするが,クレデンシャルに示される情報の検証(Validation)は議論の対象外とされている[5].さまざまな主体が発行するクレデンシャルを,国や地域を跨いでやりとりするには,これらのメタモデルを勘案しながら技術・非技術のエコシステムを整備していく必要がある.

たとえば,学修歴のクレデンシャルにおいては,署名の意図を表現するのは学位認定の基準を示すディプロマポリシなどが相当すると考えられる.一方,ディプロマポリシで定められる基準は各大学でさまざまであり,国や地域を跨ぐことを考慮すれば,その多様性が非常に高いことが明白であろう.さまざまな主体が発行するデジタルクレデンシャルのインターオペラビリティ確保に向けては,プロトコルやデータモデルにおける標準の選択といった技術的な視点にとどまらず,それぞれの教育機関がどのような意図で各クレデンシャルを発行するか,その意図どおりにクレデンシャル発行の運用がされているかなど,社会視点あるいは運用視点な側面との両軸の取り組みが必要となる.すなわち,上記で示したような,署名にまつわるポリシといった非技術側面の整合が不可欠である.

4.インターオペラビリティを構成する要素

学修歴にかかわらずデジタルクレデンシャルのインターオペラビリティを確保するためにはプロトコルやデータ形式などの技術的な要素のみならず,データの持つ意味(セマンティクス)や質の解釈方法など非技術面において関係するステークホルダー間で合意する必要がある.本章では,学修歴デジタルクレデンシャルの国際連携に必要となる要素について技術・非技術それぞれの側面から概説する.

4.1 技術側面

本節では学修歴デジタルクレデンシャルの国際的なインターオペラビリティを確保するために必要な技術的な要素について触れる.

4.1.1 識別子の選択

クレデンシャルのインターオペラビリティの上で重要なのは,クレデンシャルの発行者が意図する発行対象者(学修者)と検証者が認識する検証対象者(学修結果を提示する者)の同一性の確保である.識別子(Identifier)は集合の中から特定の主体(Entity)を一意に識別(Identify)するために利用される属性(もしくは属性の組合せ)である.インターオペラビリティの確保に向けては,クレデンシャルが指し示す主体の同一性を確保する方法について,発行者と検証者を含むステークホルダーが合意しておくことは非常に重要である.

従来,Open Badges 2.0においては学修者を識別するためにメールアドレス等☆25の暗号学的ハッシュ値をクレデンシャルに埋め込む方式が採用されていた.多くの実装において,検証者はOpen Badgesを受け取った際にメールアドレスを学修者に入力させ,当該メールアドレスへのワンタイムコードの送信による到達性を確認する,いわゆるアウトオブバンド認証によって,クレデンシャルの主体となる学修者とクレデンシャルの提示者の同一性を検証してきた.しかし,メールアドレスなどの属性は複数の人物によって使用される可能性があること,学修者の所属が変わると無効化されることが多いこと,元来識別子として意図されたものではないこと,などの理由から同一性を検証するには安全性の点において不十分であることが指摘されてきた.このことは,米国NISTが発行する連邦調達におけるアイデンティティガイドラインであるNIST SP800-63B[15]においてもメールアドレスへの到達性はアウトオブバンド認証の方式としては不十分であり禁止☆26していることからも明らかである.

なお,Open Badgesの最新版である3.0[2]はW3C VCDM 2.0をデータモデルとして利用しており,従来のメールアドレスを用いた学修者識別の安全性への懸念について以下のように記述している.また,一般的にW3C VCDMにおいて利用されるHTTPベースのURLやIRIスキーム,もしくはDIDを識別子として用いることを推奨している.

一方でDIDの勧告は,メタな識別子とその関連のデータモデルを定義するのみであることから,DIDの実装方式である“DID メソッド”の乱立の課題が古くから提起されてきた.たとえば,2022年3月にMozilla等によってW3Cへ提出された“DID 1.0 Formal Objections Report☆27”には以下のようにDIDメソッドの乱立について明確に懸念が示されている.本稿執筆時点においてW3Cのレジストリ[16]に登録されているDIDメソッドの数は200を超えている.

この状況に対して,W3Cは課題を認識しつつも“DID Implementation Guideline[17]”において,分散化の原則を意識した上で既存の有用なDIDメソッドの活用を推奨するにとどまっている.さらに,DID活用におけるオプションの膨大さから,複数のセキュリティコミュニティにおいて,セキュリティ検証が困難であることも指摘されている.

今後はリスキリングやアップスキリングなどを踏まえた学修形態の多様化や学修期間の長期化の傾向もあり,所属機関の変更などに左右されず,生涯に渡り学修者を一意に識別し得る方式の検討が求められる.国外においても本課題については検討が進められており,欧州のErasmus+プログラムにおけるEuropean Student Identifier(ESI)☆28やインドのApaar ID☆29,エチオピアのFayda ID☆30などの整備と利活用が進められている.

なお,現在米国を中心に普及が進んでいる民間認定試験など,非学術機関が発行する学修歴を学術機関での単位として認定する動きが今後世界的に拡大することも考えられる.その際は,民間機関が管理する学修者の情報と学術機関が持つ学修者の情報をより安全に精度高く紐付けることも求められるだろう.実現するための方式の1つとしては,民間・学術機関それぞれでの本人確認(KYC),特に別の国で発行された単位の持ち込みや認定の際の本人確認が考えられる.国や地域を跨ぐ越境シナリオにおける本人確認は,金融機関等におけるアンチマネーロンダリング/テロ資金要素防止(AML/CFT)の観点でも検討が進むと考えられ,学修歴クレデンシャルの国際インターオペラビリティを考える上で参考にすべきである.

4.2 トランスポートプロトコル

クレデンシャルのインターオペラビリティを幅広く効果的に確保するには,オンラインでのクレデンシャルの発行・提示・検証を多様なステークホルダーが容易に実施できる必要がある.特に柔軟にエコシステムを構築する上では,従来のフェデレーション型のアイデンティティ・エコシステムではなく,ウォレットにクレデンシャルを格納して個人が持ち運ぶIHVモデルが注目を集めている.

Open Badges 3.0はデータモデルとしてW3C VCDM 2.0を利用しているが,クレデンシャルの発行や提示については従来のOpen Badgesプロトコルを用いる.そのため,W3C VCDMやISO/IEC 18013-5(mdoc)[11]等のIHVモデルに基づくアイデンティティ・エコシステムとの間の互換性はない.つまり,Open Badges 3.0はW3C VCDM 2.0に基づいたデジタルクレデンシャルとして発行可能だが,VCエコシステムにおけるプロトコルを採用しているわけではない.一方で,欧州において2026年から本格展開されるEU Digital Identity Wallet(EUDIW)は,国民IDなどをVCエコシステムの中で利用可能とすることを目標としており,OpenID for Verifiable Credential Issuance(OID4VCI)[18]とOpenID for Verifiable Presentations(OID4VP)[19]を採用している.

このことは,特に学修歴クレデンシャルを発行元である機関以外へ提示する際に行われるオンライン本人確認において課題となる.今後,VCエコシステムの中ではウォレットに格納された本人確認書類の活用が主流となると考えられ,学修者の本人確認にも当然適用されるはずである.重要な点は,学修歴を提示した学修者とウォレットに格納された本人確認書類を提示した当事者の同一性を非対面・オンラインで検証可能とすることである.しかし,仮に学修歴はOpen Badgesプロトコル,本人確認書類はウォレットからOID4VPプロトコルなど,複数のエコシステムのプロトコルが混在した形で提示されると,検証者は一連のトランザクションが同一の学修者によって確実に実行されたことを検証できない.なお,OID4VPは複数VCを同一セッションで提示することによるSame-Subject Bindingを実現可能であり,学修歴クレデンシャルと本人確認書類がOID4VPに対応した同一ウォレットへ格納されることには,トランスポートプロトコルの統一に加え一定の意味がある.MIT DCCが開発を進めているLearner Credential Wallet☆31はOpen Badges 3.0ベースの学修歴クレデンシャルに対応する一方で,OID4VPにも対応することで本課題に対する解決の方向性を見いだそうとしている.

4.3 データモデル(スキーマ,署名アルゴリズム)とクレデンシャルフォーマット

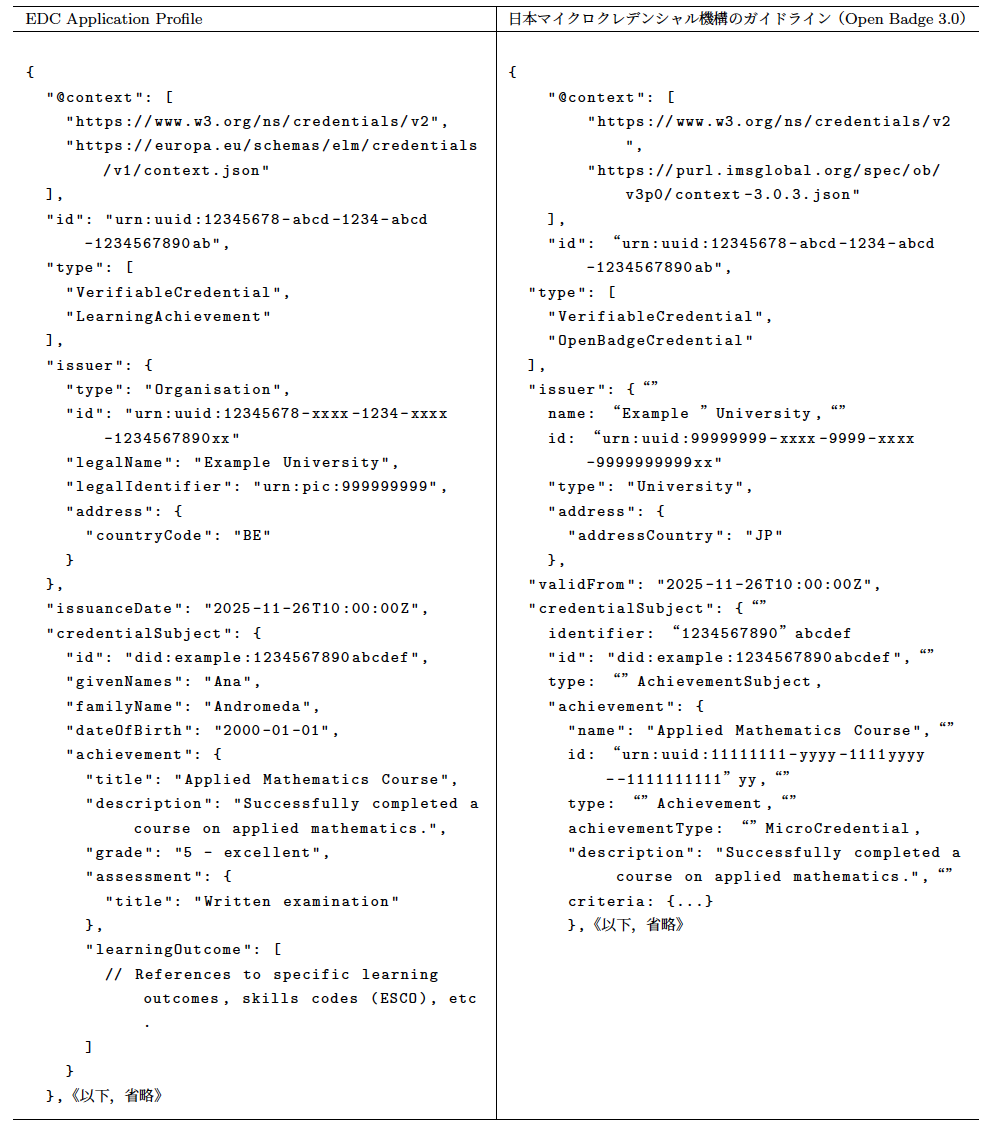

Open Badges 3.0はW3C VCDM 2.0をデータモデルとして利用しているが,1EdTechが定義する独自のVCベースのデータモデルである.一方,欧州のEuropean Learning Model(ELM)は,学位や学修結果を含むデジタル資格としてEDC Application Profile(EDC AP)[20]をW3C VCDM 2.0に準拠するアプリケーションプロファイルとして定義している.しかし,Open Badges 3.0とEDC APは,それぞれが異なる教育体系(1EdTech/CASE/CTDLとEQF/ESCO)に基づき独自の属性モデルを定義しているため,データモデルおよびセマンティクスに互換性がなく,インターオペラビリティ確保の困難さに大きな影響を与えている.

図5は,日本マイクロクレデンシャル機構が定義しているOpen Badges 3.0の属性利用について定義した“マイクロクレデンシャルをデジタル発行するためのガイドライン3.0[21]”と欧州のEDC APの比較である.両者ともにW3C VCDM 2.0が定義するissuerやcredentialSubjectを用いる点は共通だが,JSON-LDの語彙(vocaburary)指定(JSON-LDでの@contextの設定)に応じて,学修者や発行者に付加される属性の型や語彙(組織識別子,学習成果のモデリングなど)が異なるため,表現に細かな相違が生じる.言い方を変えるなら,語彙の指定に合意がなければ,インターオペラビリティが確保できない.

なお,学術機関以外の組織によって発行される学修歴デジタルクレデンシャルについては,含まれる属性やデータ形式が発行機関ごとに独自に定義されることも多い.そのため,学術機関が発行する学修歴デジタルクレデンシャルとのインターオペラビリティ確保の視点では,個々に調整することが求められることになる.たとえば,民間の業者によって発行された資格との間での単位変換(マッピング)を行う際は十分に時間をかけて検討する必要がある.また,マッピングの定義について,誰がマッピングを決定し維持管理するかといったガバナンスについても検討が必要となる.

さらに,同一もしくは類似のデータモデルを利用する場合でも,コンテナとなるクレデンシャルフォーマット(SD-JWT VC[22]やISO/IEC 18013-5(mdoc)[11]など)が異なるケースもある.多くの場合,クレデンシャルの発行者や検証者,ウォレットのそれぞれが対応しているクレデンシャルフォーマットが限定的であり,インターオペラビリティの確保に大きな影響を与える.

クレデンシャルフォーマットによりシリアライゼーション方式や署名・保護方式,選択的開示メカニズム等は異なる.特に選択的開示は,従来の紙やPDFベースのデジタル化では実現できなかった,暗号学的に検証可能な形で評定情報等を隠した状態で単位取得の事実だけを提示する等の新たな利用シナリオの創出につながるため,クレデンシャルフォーマットの重要な選定要素となる.表2に主なクレデンシャルフォーマットと特徴を示す☆32.また,表3に,各国における主要なデジタルクレデンシャルの実装と,採用しているクレデンシャルフォーマットを示す.

| SD-JWT VC | W3C Data Integrity VC | ISO/IEC 18013-5(mdoc) | |

|---|---|---|---|

| 分類 | JSON/JWTベースのVCフォーマット | JSON-LDベースのVCフォーマット | CBOR/COSEベースのIDドキュメントフォーマット |

| 主な用途 | 選択的開示が必要な汎用的なVC(学歴・ID・資格等) | JSON-LDとの整合性が必要なVC | モバイル運転免許証など法的ID |

| シリアライゼーション方式 | JWT+SD-JWT構造 | JSON-LD 1.1 | CBOR |

| 署名・保護方式 |

JWS(JOSE)署名. ペイロードにsaltとハッシュ化Claimを格納 |

Data Integrity署名. BBS+,Ed25519Signature2020 など. JSON-LD正規化後データに署名 |

COSE_Sign1(COSE)署名. Mobile Security Object(MSO)内に データ要素のdigest を含めて署名 |

| 選択的開示の有無 | あり(コア機能) | あり(署名方式に依存) | あり(標準機能) |

4.4 非技術側面

本節では学修歴クレデンシャルの国際的なインターオペラビリティを確保するために必要な技術以外の要素について触れる.

4.4.1 値の持つ意味(セマンティクス)

データモデルやスキーマに加えて,データ値の意味に関する合意形成がインターオペラビリティの確保にはきわめて重要である.たとえば,成績を表すデータとして大学ではS/A/B,GP(4.0/5.0),Pass/Failが用いられる一方,MOOCでは百分率(例:85%),職業訓練・民間資格ではCompetent/Not Yet Competentなど能力基準が用いられることがある.このように“成績”という同じ概念であっても値の意味や表現方法が異なると,提示されたマイクロクレデンシャルを適切に解釈できない.

また,性別や学修成果分類などの属性でもコード体系が国や制度により異なる場合があり,値セット(コードセット)の不一致はセマンティクスのインターオペラビリティ確保において障害となる.欧州のEDC/ELMではgradingSchemeやコードリストによって評価体系や値の意味(セマンティクス)を共有[9]しているように,ステークホルダー間でデータ値およびその意味について合意することは,クレデンシャルのインターオペラビリティを確保する上で不可欠である.

4.4.2 質保証フレームワーク

学修歴デジタルクレデンシャルのインターオペラビリティ確保,特に国境を跨いだ機関間での単位互換を実現するためには,双方の機関が付与する単位の品質やレベルに関する共通の保証枠組み(質保証フレームワーク)が不可欠である.国際的には,各国の国家資格枠組み(National Qualifications Framework:NQF)や欧州資格枠組み(European Qualification Framework:EQF☆34)のようなレベル体系が参照され,教育の水準を比較可能にしている.

また,当該教育機関がどのレベルの教育を提供しているかを国境を跨いだ機関が参照・検証するためには,UNESCOのWorld Higher Education Database(WHED)☆35やENIC-NARICネットワーク☆36,The European Quality Assurance Register for Higher Education(EQAR)☆37のような正当性・質保証情報を提供するレポジトリが必要となる.関連するステークホルダー間で質保証フレームワークのインターオペラビリティが確保されていることについて合意することで,受け取り側の機関は学修歴を発行側機関の意図したとおりに解釈できる.なお,質保証フレームワークを個別の教育機関同士で都度合意することは現実的ではなく,グローバル規模での運用には耐えない.そのため,少なくとも国家レベルで質保証枠組みの互換性について合意することがきわめて重要である(表4).

| 構成要素 | 提供する情報 |

|---|---|

| 質保証フレームワーク |

機関の種別,種別ごとの教育レベルなどの定義 (例:国ごとのNQFや,EQFのような地域単位のフレームワーク) |

| 機関レポジトリ | 機関の一覧,および当該機関が提供する教育レベルなどの質保証情報 |

NQFについて合意している国や地域の間ではマクロクレデンシャル(学士・修士・博士などの学位)についてのインターオペラビリティの確保は比較的容易である.一方で単位など学修歴の質保証については,たとえば同じコンピューターサイエンスの単位でも機関によって提供される授業のレベルや内容が異なるなど,機関の特性や独自性が機関の価値と見なされる現状においては共通化までの道のりは遠い.

また非学術機関の発行する民間資格についても類似の資格に関するレベル感の統一は非常に難しい.たとえば,英検の級とTOEICの点数のスコア換算などが,公式な共通認識を作りにくいケースとして想定される.日本マイクロクレデンシャル機構が公開しているフレームワークでは,各マイクロクレデンシャルに記載する必須記述子とクレデンシャルの条件が定義されており,発行機関は当該ガイドラインに従ってクレデンシャル取得条件などを記載することが推奨される.しかし,取得条件が記載されたとしても,最終的にはクレデンシャルを受け取る側の機関が記載された条件などを確認して自機関における学修歴とのマッピングを行うこととなる.

このことはグローバルに課題として認識されており,Credential Engine社を中心に開発が進められているCredential Transparency Description Language(CTDL)[24]と関連する仕様やサービスを用いてクレデンシャル取得要件の解釈を機械的かつ容易に実行できる状態を目指している例も存在する.なお,同社はレポジトリとしてCredential Registryを提供,Credential Finder☆38を通じて受け取ったクレデンシャルを確認できるサービスを提供している.

4.5 トラストフレームワーク

学修歴に限らず学術機関が発行するデータの信頼性,もしくは個人や別の機関が提示したデータを学術機関が適切に扱うことについての信頼性が担保されない限り,技術的に学修歴に互換性があったとしてもインターオペラビリティは確保できない.従来,大学等の高等教育機関や研究機関は電子ジャーナル等を効率的かつ安全に利用するために学術認証フェデレーション(日本における学認☆39や米国におけるInCommon☆40等)を構成してきた.学術認証フェデレーションに参加している機関に所属する学生や職員は,自機関のIdentity Providerによる認証を通じて,同じフェデレーションに参加しているアプリケーションやサービス(Service Provider)へシングルサインオンでアクセスできる.

このような高い利便性を提供するため,フェデレーション運営者(学認の場合は国立情報学研究所)はフェデレーションに参加する機関やサービスについて参加要件を満たしていることを要求し,参加機関は参加時のみならず定期的にポリシー文書の記載事項を満たしていることを確認することが義務付けられている.この枠組みがいわゆる“トラストフレームワーク”である.

現行の学術認証フェデレーションは主に認証・属性情報の交換に適用されているが,学修歴のデジタル化においても同様のガバナンスの枠組みが必要となる.具体的には,デジタル学修歴を発行するシステムや,その元となる学修歴データが適切に管理・運用されていることを担保するためのルール・ガイドラインを策定し,その遵守を確保する仕組みが求められる.ここで対象となるのは,機関として学修歴の内容を正しく認定していることそのものではなく,学修歴デジタルクレデンシャルを発行するシステムや鍵管理などの運用面に関する信頼性である.

なお,越境でのインターオペラビリティを確保するためには,各国や地域ごとのトラストフレームワーク同士のインターオペラビリティ確保が重要となる.そのためには各国や地域ごとに管理する参加機関の情報(Trust List)の共有や連携,デジタルクレデンシャルに付与されるデジタル署名を検証するための検証鍵の発見メカニズム(Issuer Key Discovery)についても合意し互換性のある実装することが必要となる.

4.6 現状の取り組みについて各要素の状況

表5に2章で述べた各スタックについて先述の要素の状況について整理する.サイロ化を防ぎグローバルでインターオペラビリティを確保するためには現状を踏まえて各構成要素ごとに合意をとりつつ整理をしていく必要がある.

|

A OpenBadge / CLR (1EdTech) |

B DID/VC (W3C) |

C EDC/ELM/EUDI Wallet (欧州委員会) |

D プラットフォーム独自 |

|

|---|---|---|---|---|

| 識別子 | IRI,DID,URL | IRI,DID,URL | IRI,DID,URL | 独自 |

| トランスポートプロトコル | Open Badgesプロトコル | 定義なし | OID4VCI/OID4VP | 独自 |

| データモデル | W3C VCDM 2.0を利用 | W3C VCDM 2.0 | W3C VCDM 2.0に準拠 | 独自 |

| クレデンシャルフォーマット | W3C Data Integrity VC | W3C Data Integrity VC | SD-JWT VC W3C Data Integrity VC |

独自 |

| セマンティクス | 1EdTech | スコープ外 | ELM Vocabulary | 独自 |

| 質保証フレームワーク | スコープ外 | スコープ外 |

EQF QF-EHEA ENIC-NARIC |

独自 |

| トラストフレームワーク | スコープ外 | スコープ外 |

eIDAS 2.0 EDC EUDIW TF |

独自 |

5.まとめと今後の課題

本稿では,まず学修歴デジタルクレデンシャルを取り巻く複数のスタックとエコシステムの現状を俯瞰し,それぞれが異なる技術基盤・ガバナンス・ビジネスモデルのもとで発展してきた経緯を整理し,インターオペラビリティを確保するためには多くのハードルがあることを示した.その上で,各種のデジタルクレデンシャル標準を支える署名済みデータのメタモデルを通じて,単に改ざん検知を行うだけでなく,署名の意図や,意図を記述したポリシの解釈がデジタルクレデンシャルを受け取った側の活用に不可欠であることを示した.さらに,識別子,プロトコル,クレデンシャルフォーマットといった技術要素に加え,学修成果のセマンティクス,質保証・トラストフレームワークの整備がインターオペラビリティ確保の前提条件であることを議論した.技術と非技術を横断した整理を通じて,本稿は,サイロ化を避けつつグローバルに通用する学修歴デジタルクレデンシャル基盤を構築するための論点と方向性を提示した.今後は国を跨いだ単位の互換やオンライン学修の受講歴の利活用などマイクロクレデンシャルの普及が進むと考えられるが,(1)技術(識別子・プロトコル・データモデル),(2)非技術(セマンティクス・質保証・トラストフレームワーク)の両側面からインターオペラビリティの確保を強く意識してシステム設計を進めていくことが求められる.

参考文献

- 1)1EdTech: Open Badges v2.0, 1 EDTECH (online), available from ⟨https://www.imsglobal.org/sites/default/files/Badges/OBv2p0Final/index.html⟩ (accessed 2025-11-30).

- 2)1EdTech: Open Badges Specification Candidate Final Public Spec Version 3.0, 1 EDTECH (online), available from ⟨https://www.imsglobal.org/spec/ob/v3p0/⟩ (accessed 2025-11-30).

- 3)1EdTech: Comprehensive Learner Record Standard, 1 EDTECH (online), available from ⟨https://www.imsglobal.org/spec/clr/v2p0/⟩ (accessed 2025-11-30).

- 4)Sporny, M., Longley, D., Kellogg, G., Lanthaler, M., Champin, P.-A. and Lindström, N.: JSON-LD 1.1, W3C (online), available from ⟨https://www.w3.org/TR/json-ld11/⟩ (accessed 2025-11-30).

- 5)Sporny, M., Longley, D., Chadwick, D. and Steele, O.: Verifiable Credentials Data Model v2.0, W3C (online), available from ⟨https://www.w3.org/TR/vc-data-model-2.0/⟩ (accessed 2025-11-30).

- 6)Sporny, M., Longley, D. and Chadwick, D.: Verifiable Credentials Data Model 1.0, W3C (online), available from ⟨https://www.w3.org/TR/vc-data-model-1.0/⟩ (accessed 2025-11-30).

- 7)Sporny, M., Longley, D., Sabadello, M., Reed, D., Steele, O. and Allen, C.: Decentralized Identifiers (DIDs) v1.0, W3C (online), available from ⟨https://www.w3.org/TR/did-1.0/⟩ (accessed 2025-11-30).

- 8)鈴木茂哉,安田クリスチーナ,富士榮尚寛,阿部涼介:Decentralized Identifiers(DID)とVerifiable Credentials(VC)の現況,電子情報通信学会基礎・境界ソサイエティ Fundamentals Review,Vol.18, No.1, pp.42–55 (2024).

- 9)European Commission: European Learning Model Browser, European Commission (online), available from ⟨https://europa.eu/europass/elm-browser/index.html⟩ (accessed 2025-11-30).

- 10) European Union: Regulation (EU) 2024/1183 (eIDAS 2.0), European Union (online), available from ⟨https://eur-lex.europa.eu/eli/reg/2024/1183/oj⟩ (accessed 2025-11-30).

- 11) International Organization for Standardization: ISO/IEC 18013-5 Personal identification ― ISO compliant driving licence Part 5: Mobile driving licence (mDL) application,International Organization for Standardization (online), avaiiable from ⟨https://www.iso.org/standard/69084.html⟩ (accessed 2025-11-30).

- 12) Abe, R., Suzuki, S. and Nakamura, O.: A Conceptual Model for Claim Validation Based on Cryptographically Signed Data, IEEE Access, Vol.13, pp.2723–2735 (online), DOI: 10.1109/ACCESS.2024.3524509 (2025).

- 13) Suzuki, S. and Kuriyama, M.: Originator Profile Framework ― Architectural Overview v0.1 (Public Draft),Originator Profile Collaborative Innovation Partnership (online), avaiiable from ⟨https://docs.originator-profile.org/aov/⟩ (accessed 2025-11-30).

- 14) Trusted Web 推進協議会:Trusted Web ホワイトペーパーVer.3.0 概要,Trusted Web 推進協議会(オンライン),入手先 ⟨https://github.com/TrustedWebPromotionCouncil/Documents/tree/master/21_white_paper_ver3.0_Japanese⟩ (accessed 2025-11-30).

- 15) David, T., James, F., Yee-Yin, C., Naomi, L., Andrew, R., Ryan, G. and Justin, R.: Digital Identity Guidelines: Authentication and Authenticator Management, National Institute of Standards and Technology (online), available from ⟨https://csrc.nist.gov/pubs/sp/800/63/B/4/final⟩ (accessed 2025-11-30).

- 16) The Decentralized Identifier Working Group: DID Methods, W3C (online), available from ⟨https://www.w3.org/TR/did-extensions-methods/⟩ (accessed 2025-11-30).

- 17) Guillaume, D. and Markus, S.: DID Implementation Guide v1.0, W3C (online), available from ⟨https://www.w3.org/TR/did-imp-guide/⟩ (accessed 2025-11-30).

- 18) Lodderstedt, T., Yasuda, K., Looker, T. and Bastian, P.: OpenID for Verifiable Credential Issuance 1.0, OpenID Foundation (online), available from ⟨https://openid.net/specs/openid-4-verifiable-credential-issuance-1_0.html⟩ (accessed 2025-11-30).

- 19) Terbu, O., Lodderstedt, T., Yasuda, K., Fett, D. and Heenan, J.: OpenID for Verifiable Presentations 1.0, OpenID Foundation (online), available from ⟨https://openid.net/specs/openid-4-verifiable-presentations-1_0.html⟩ (accessed 2025-11-30).

- 20) European Commission: SHACL constraints for European Digital Credentials application profile, European Commission (online), available from ⟨https://europa.eu/europass/elm-browser/documentation/rdf/ap/edc/documentation/edc-generic-no-cv.html⟩ (accessed 2025-11-30).

- 21) (一社)日本マイクロクレデンシャル機構マイクロクレデンシャル共同WG:マイクロクレデンシャルをデジタル発行するためのガイドライン3.0 (2025).

- 22) Oliver, T., Daniel, F. and Brian, C.: SD-JWT-based Verifiable Credentials (SD-JWT VC), Internet Engineering Task Force (online), available from ⟨https://datatracker.ietf.org/doc/draft-ietf-oauth-sd-jwt-vc/⟩ (accessed 2025-11-30).

- 23) Dave, L., Manu, S. and Ivan, H.: Verifiable Credential Data Integrity 1.0, W3C (online), available from ⟨https://www.w3.org/TR/vc-data-integrity/⟩ (accessed 2025-11-30).

- 24) Credential Engine: Credential Transparency Description Language, Credential Engine (online), available from ⟨https://credentialengine.org/credential-transparency/ctdl/⟩ (accessed 2025-11-30).

脚注

- ☆1 学術機関が発行する証明書ではあるが教育系資格とは分けて考えられることが多い.

- ☆2 https://www.1edtech.org/

- ☆3 Open Badges標準では,W3C VCDM 2.0を始めとした文書を他の標準文書からコピーして本文としているので,参照や互換という形で表現しがたい.

- ☆4 Call for Participation in Credentials Community Group, https://www.w3.org/community/credentials/2014/08/06/call-for-participation-in-credentials-community-group/

- ☆5 この理由は,Open Badges仕様策定過程についてのフットノート同様.

- ☆6 https://europass.europa.eu/en/european-digital-credentials-learning

- ☆7 https://ec.europa.eu/digital-building-blocks/sites/spaces/EUDIGITALIDENTITYWALLET/pages/694487738/EU+Digital+Identity+Wallet+Home

- ☆8 なお,EUDI WalletもIHVモデルに基づいたものであり,内部形式としてVerifiable Credentials Data Modelに加えISO/IEC 18013-5(mdoc)[11]を許容し,実運用に必要な部品をすべてそろえている.詳細については本稿では割愛する.

- ☆9 https://info.credly.com

- ☆10 https://www.instructure.com/ja/Canvas-Credentials

- ☆11 https://www.coursera.org/

- ☆12 https://docs.moodle.org/402/en/Badges

- ☆13 https://www.linkedin.com/pulse/future-credentialing-deep-dive-open-badges-g01fe/

- ☆14 https://www.jv-campus.org/

- ☆15 https://digitalcredentials.mit.edu/

- ☆16 https://www.jff.org/

- ☆17 https://www.keio.ac.jp/ja/press-releases/files/2020/10/26/201026-1.pdf

- ☆18 https://europass.europa.eu/en

- ☆19 https://commission.europa.eu/about/departments-and-executive-agencies/communications-networks-content-and-technology_en

- ☆20 https://europass.europa.eu/en/european-digital-credentials-learning

- ☆21 https://ec.europa.eu/futurium/en/europass/europass-digital-credentials-infrastructure.html

- ☆22 https://www.dc4eu.eu/

- ☆23 https://ec.europa.eu/digital-building-blocks/sites/spaces/EBSI/pages/447687044/Home

- ☆24 “署名の意図”は,内閣官房デジタル市場競争本部/デジタル庁による取り組みである“Trusted Web”で議論された概念である[14].

- ☆25 URLや電話番号も利用可能だが多くの実装ではメールアドレスを利用.

- ☆26 2025年7月に最終化されたNIST SP800-63の第4版ではパートB(Authentication and Authenticator Management)の3.1.3.1. Out-of-Band Authenticationの節で“Confirmation codes that are sent to validate email addresses or are issued as recovery codes (see Sec. 4.2.1.2) are not authentication processes and not affected by the above prohibition.”と記載しており,明確にメールへ確認コードを送信する方式は認証ではなく禁止することが明記されている.なお,2013年8月に発行された第2版までは本方式は許可されていたが,2017年6月に発行された第3版から明確に禁止され,現在の最新版である第4版においても踏襲されている.

- ☆27 https://www.w3.org/2022/03/did-fo-report.html

- ☆28 https://erasmus-plus.ec.europa.eu/european-student-card-initiative/card/esi

- ☆29 https://www.abc.gov.in/ 注:本サイトは日本からアクセスできない.

- ☆30 https://id.gov.et/

- ☆31 https://lcw.app/

- ☆32 W3C VCDM 2.0はシリアライゼーション方式としてJSON-LDを強く推奨しているが,それ自体はあくまでデータモデルでありクレデンシャルフォーマット(コンテナ)ではない.

- ☆33 EUDIWにおいてはSD-JWT VCを優先採用,一方でEDCはData Integrity VCを優先している状態.mdocはID領域のみで教育系クレデンシャルには利用されない.

- ☆34 https://europass.europa.eu/en/european-qualifications-framework-eqf

- ☆35 https://www.whed.net/home.php

- ☆36 https://www.enic-naric.net/

- ☆37 https://www.eqar.eu/

- ☆38 https://credentialfinder.org/

- ☆39 https://www.gakunin.jp/

- ☆40 https://incommon.org/

富士榮尚寛

n-fujie@openid.or.jp

20年以上に渡りデジタルアイデンティティ分野で活動し,グローバル規模の認証基盤の導入にかかるコンサルティングやアーキテクトの経験を持つ.2018年よりOpenIDファウンデーションの理事~代表理事としてOpenID/OAuthをはじめとするデジタルアイデンティティ関連技術の普及啓発に従事.OpenID Foundation eKYC&Identity Assurance WG共同議長.慶應義塾大学SFC研究所所員.伊藤忠テクノソリューションズ(株)みらい研究所所長.各種政府系委員会構成員を歴任.

阿部涼介(正会員)

chike@sfc.wide.ad.jp

慶應義塾大学大学院政策・メディア研究科特任助教.博士(政策・メディア).2022年より現職.2016年よりブロックチェーンおよびデジタル証明書の研究に従事.2022年よりWIDEプロジェクトボードメンバ,2023年よりTrusted Web推進協議会タスクフォースメンバを歴任.ACM会員.

鈴木茂哉(正会員)

shigeya@wide.ad.jp

情報システム研究者およびエンジニア.コンピュータネットワーク,サイバーセキュリティ,量子情報システム,DNSを含む名前管理システム,および,実空間情報システムの研究に従事.システムアーキテクチャ,ソフトウェア開発についてのエキスパート.現在,慶應義塾大学大学院政策・メディア研究科特任教授.博士(政策・メディア).慶應義塾大学SFC研究所データーアーキテクチャラボ副代表.WIDEプロジェクト運営委員.Trusted Web推進協議会タスクフォースメンバ.Originator Profile技術研究組合技術WG部会長.W3C DIDおよびVC WGメンバ.ACM,IACR,IEEE会員.本会シニア会員.

採録決定:2026年1月23日

編集担当:除補由紀子(NTT ソフトウェアイノベーションセンタ)